La Surveillance sur Internet et Comment Protéger Votre Activité Privée

La surveillance permet aux agences gouvernementales de mieux comprendre une cible. Cela peut souvent servir à prévenir le terrorisme ou d’autres crimes graves, mais de plus en plus, nous considérons la surveillance comme une chose normale, et les gens s’y habituent tellement que beaucoup s’en fichent.

Certaines formes de surveillance sur Internet sont illégales, et la plupart des autres sont discutables, mais beaucoup sont légales et effectuées par des gouvernements, des fournisseurs d’accès Internet et des services en ligne.

Elle permet également aux entreprises comme Google et Facebook de vendre de la publicité ciblée en fonction des intérêts, des habitudes et des informations personnelles des utilisateurs.

Voyons quelques organisations qui effectuent une surveillance sur Internet, leurs méthodes et quelques mesures que vous pouvez prendre pour réduire la quantité de données collectées à votre sujet.

Qui peut surveiller votre activité en ligne ?

Le gouvernement a accès à de nombreuses sources

Depuis les révélations d’Edward Snowden en 2013, dans lesquelles il a divulgué des détails sur les vastes activités de surveillance en cours menées par les agences gouvernementales américaines et étrangères, le grand public est conscient de la quantité de données que ces agences détiennent et stockent à notre sujet.

Cependant, le gouvernement a fait un travail incroyable pour minimiser les répercussions. Les gens semblent s’être habitués au fait que rien de ce qu’ils font en ligne n’est vraiment privé.

C’est presque comme si l’érosion progressive de la vie privée nous avait rendus apathiques face aux intrusions de plus en plus nombreuses dans notre vie personnelle. Le fait qu’il n’y ait pas eu de réelle protestation contre le projet de bloqueur de pornographie au Royaume-Uni en est la preuve.

Nous ne savons pas comment les agences gouvernementales aux États-Unis, au Royaume-Uni, au Canada, etc., peuvent surveiller les individus, mais il est sûr de dire que nous serions très préoccupés si nous le savions.

Nous devons examiner des exemples que nous connaissons déjà depuis quelques années.

En 2014, on nous a dit que la NSA et le GCHQ pouvaient cartographier chaque appareil connecté à Internet sur la planète. C’est exact ; ils connaissent l’emplacement physique précis des données personnelles connectées à chaque ordinateur portable, ordinateur de bureau, téléphone portable, etc., sur la planète.

Grâce à Snowden, nous savons également que la NSA a pu espionner les appels Skype depuis plus d’une décennie.

Donc, oui, les gouvernements disposent de capacités de surveillance incroyables et ne montrent aucun signe de ralentissement de leur atteinte à la vie privée.

La surveillance par le fournisseur d’accès Internet

Votre fournisseur d’accès Internet peut surveiller votre activité en ligne s’il le souhaite, et probablement le fait souvent.

Les FAI enregistrent des informations sur les sites web que vous visitez, les liens sur lesquels vous cliquez, et même les données que vous envoyez à des sites web qui ne sont pas sécurisés par HTTPS.

Ils vendent vos données aux annonceurs, collaborent avec les agences de renseignement et surveillent les services que vous utilisez. De nombreux FAI, par exemple, veulent suivre les utilisateurs qui téléchargent ou partagent des torrents via des réseaux P2P et réduiront souvent la bande passante des utilisateurs qu’ils pensent le faire.

Pour vous protéger principalement de la surveillance par le FAI, utilisez un VPN pour crypter toutes vos données afin qu’ils ne puissent pas voir le contenu de vos activités en ligne. Cela les empêchera également de voir les sites web que vous visitez.

Les FAI pourront toujours voir si vous envoyez ou recevez des données via des réseaux P2P (torrents), mais certains des meilleurs services VPN, tels que NordVPN, fournissent des serveurs obfusqués qui masquent le type de données transmises. Consultez notre avis sur NordVPN pour plus d’informations.

Google vous traque sur Internet

Si vous êtes un utilisateur régulier de la vaste gamme de services Google, comme des milliards de personnes dans le monde, vous pourriez être choqué par la quantité d’informations que la société stocke à votre sujet.

Chaque vidéo que vous avez regardée sur YouTube, chaque page que vous avez visitée ou chaque recherche que vous avez effectuée lorsque vous étiez connecté à votre compte Google, le contenu de vos e-mails et les publicités sur lesquelles vous avez cliqué, ils savent tout.

Si vous transportez Google dans votre poche, sous la forme d’un téléphone Android, il sait pratiquement tout de vos déplacements.

Google est une énorme plateforme publicitaire, avec des millions de sites web utilisant ses services pour être trouvés et générer des revenus en permettant à Google de diffuser des publicités ciblées sur leurs sites. Chrome en particulier est connu pour sa volonté de permettre aux sites web de vous suivre à des fins publicitaires.

Les agences de médias sociaux vous traquent également

Comme si vous ne l’aviez pas remarqué, avec l’accusation de surveillance de masse de Facebook et le scandale Cambridge Analytica, les réseaux sociaux existent uniquement pour gagner de l’argent grâce à des publicités ciblées en fonction du comportement, des intérêts, des amis, de la localisation et de nombreuses autres données démographiques.

Ce qui est effrayant, c’est la quantité d’informations que les gens sont prêts à partager sur les réseaux sociaux : tout, des détails intimes de leur vie aux projets de vacances, aux informations familiales, et bien plus encore.

Et vous connaissez ces quiz qui vous aident à déterminer quel type de fromage vous êtes ou votre nom de scène en heavy metal ? Ils sont une mine d’informations pour quiconque élabore un profil de vous à utiliser dans une attaque de vol d’identité.

Comment font-ils cela ?

Les agences gouvernementales ont tendance à être assez secrètes quant à leurs capacités, c’est pourquoi il est si difficile de déterminer précisément à quel point leur surveillance est avancée. Cependant, vous pouvez parier qu’elle a bien progressé depuis les révélations de Snowden.

Certaines techniques et technologies courantes permettent non seulement aux gouvernements, mais aussi à votre fournisseur d’accès Internet, et potentiellement aux moteurs de recherche et aux entreprises de médias sociaux, de vous surveiller presque en permanence.

Inspection approfondie des paquets

L’inspection approfondie des paquets (DPI) est une méthode de traitement des données. Les paquets de données (c’est ainsi que circule l’information sur Internet, entre votre routeur et votre fournisseur d’accès, etc.) sont analysés et évalués avant de décider quoi en faire.

Le DPI est un aspect essentiel de la protection antivirus et pare-feu, car il fonctionne en temps réel et peut bloquer les charges indésirables ou les intrus qui tentent d’entrer dans le système. Il peut également être utilisé pour prioriser certains types de trafic Internet.

Jusque-là, tout va bien, n’est-ce pas ?

Eh bien, le DPI peut aussi être utilisé à des fins plus sinistres.

Grâce à cette capacité d’analyse approfondie des paquets de données, il est également possible de surveiller l’activité en ligne dans le cadre d’une opération de surveillance.

Le DPI à des fins de surveillance est très probablement effectué par une agence gouvernementale ou un fournisseur d’accès Internet si la loi l’y oblige. Cependant, il est également très prisé des pirates informatiques qui mènent des attaques de type « homme du milieu ».

Qu’est-ce qu’une attaque de type « homme du milieu » ?

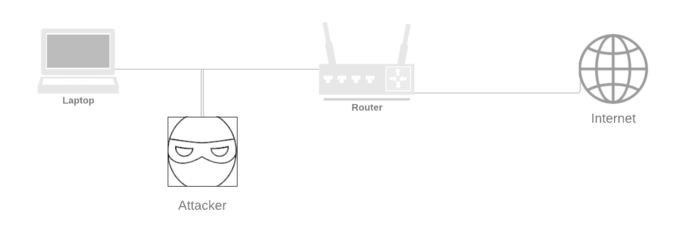

L’attaque de type « homme du milieu » (MITM) est un type d’attaque cybernétique au cours de laquelle l’attaquant se positionne entre l’expéditeur et le destinataire des données. Pour cet article, nous pouvons le considérer comme quelqu’un interceptant des données entre votre ordinateur et le site web que vous visitez.

Il peut s’agir d’informations que vous saisissez sur des sites web ou d’envoi de messages via des canaux non chiffrés.

Heureusement, la plupart des services en ligne de premier plan, tels que Facebook, Messenger, Amazon, et tous les sites web de bonne réputation, utilisent TLS pour chiffrer tout le trafic entre le navigateur web ou l’application et leurs serveurs. Cela signifie qu’un attaquant MITM ne pourrait voir que le nom du service que vous utilisez et un tas de données chiffrées.

Ces informations sont inutiles à moins qu’ils ne construisent un profil des services que vous utilisez pour mener une attaque d’ingénierie sociale plus sophistiquée.

Cependant, les gouvernements peuvent peut-être accéder aux journaux de serveur des sites web et donc découvrir l’heure exacte d’une communication spécifique, ce qui pourrait indiquer les actions d’un utilisateur. Dans ce cas, la protection de la cryptographie devient sans importance.

Empreinte du navigateur

À chaque fois que vous visitez un site web, votre navigateur envoie des informations détaillées sur votre ordinateur, votre navigateur et ses paramètres, votre emplacement, etc.

Ces informations comprennent vos paramètres linguistiques, les cookies, la page web précédente si vous avez suivi un lien, la résolution de l’écran, les plugins installés, les polices activées, etc.

Toutes ces informations combinées créent souvent un profil totalement unique pour vous, comme une empreinte digitale.

Maintenant, ce qui rend l’empreinte du navigateur si effrayante, c’est qu’elle peut être réalisée par n’importe quel site web que vous visitez. De plus, elle est extrêmement précise.

La principale menace pour la vie privée résultant de l’empreinte du navigateur est la diffusion persistante de publicités ciblées par des agences utilisant vos habitudes de navigation comme des repères pour vous associer à des entreprises.

Les gouvernements utilisent très probablement également l’empreinte du navigateur lorsqu’ils surveillent une cible.

Enfin, bien que de nombreuses personnes supposent qu’utiliser un VPN protégera leurs informations privées, ce n’est pas le cas – les VPN ne font rien pour atténuer la menace de l’empreinte du navigateur.

Cookies

Les cookies sont de minuscules fichiers texte que de nombreux sites web enregistrent dans votre navigateur.

Ils sont généralement inoffensifs et contiennent des informations telles qu’une commande de connexion, afin que vous n’ayez pas besoin de saisir votre mot de passe à chaque visite sur Facebook.

Les cookies sont également utilisés pour vous suivre sur Internet. Des entreprises telles que Google et Facebook déposent un cookie dans votre navigateur chaque fois que vous visitez des sites web diffusant leurs publicités. Cela est ensuite utilisé pour afficher des publicités ciblées afin de maximiser la rentabilité.

Les publicités ciblées ne sont pas la forme la plus inquiétante de surveillance en ligne, bien que le problème survienne lorsque des entreprises comme Google et Facebook stockent d’énormes quantités de données liées à chaque individu.

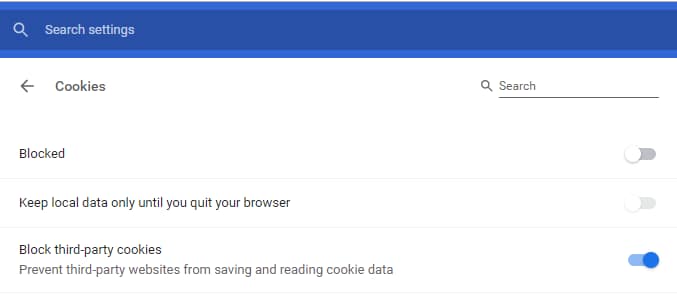

Comment bloquer les cookies dans Chrome

Vous pouvez en fait bloquer les cookies dans Chrome par défaut. Voici comment faire :

- 1. Cliquez sur les trois points sous la croix en haut à droite de Chrome, puis choisissez « Paramètres »

- 2. Faites défiler jusqu’en bas de l’onglet des paramètres et cliquez sur « Avancé »

- 3. Faites maintenant défiler jusqu’à voir « Paramètres du site », cliquez dessus, puis sur la page suivante, cliquez sur « Cookies ».

- 4. Pour la configuration la plus privée, choisissez ce qui suit :

Cela rendra votre expérience de navigation un peu plus ennuyeuse, car vous serez soudainement déconnecté de tout, mais vous pouvez ajouter des sites à une liste blanche sous « Autoriser » en bas de cette page.Une autre option consiste à utiliser Firefox et des modules complémentaires de confidentialité ou des navigateurs privés. Continuez à lire pour découvrir comment.

reCaptcha V3

Êtes-vous un robot ?

Il y a de fortes chances que vous ayez dû prouver que vous êtes humain à un moment donné. Plus de 4,5 millions de sites web utilisent reCaptcha pour bloquer les robots et les scripts automatisés d’accéder à leurs pages.Lutter contre le spam contribue à rendre Internet meilleur. Cependant, avec autant de sites web utilisant un service d’une seule entreprise, des questions se posent sur le fait que cette entreprise agit dans l’intérêt des utilisateurs.

Surtout lorsque cette entreprise est Google, qui a déjà enfreint les règlements sur la vie privée en Europe.

Google a récemment introduit reCaptchaV3, qui se passe de la boîte de confirmation de l’utilisateur et repose plutôt sur la collecte de masses de données et la création de profils de la manière dont les gens interagissent avec les sites web.

Plutôt que de se limiter à vos clics de souris et à votre navigation sur les sites web, reCaptchaV3 semble collecter des informations personnellement identifiables, comme celles recueillies lors de l’empreinte du navigateur, ainsi que la lecture des cookies installés sur votre navigateur.

Cela permet essentiellement à Google de suivre les individus sur une vaste gamme de propriétés web qui ne sont pas directement associées à l’entreprise. C’est l’une de ces questions – combien d’informations êtes-vous prêt à partager avec Google ?

Vulnérabilités des applications

Les vulnérabilités des applications sont des faiblesses dans le code d’une application que les attaquants peuvent exploiter pour compromettre la sécurité et faciliter la cybercriminalité.

Les applications mobiles sont omniprésentes, et des millions d’entre elles sont installées par des utilisateurs mobiles du monde entier chaque jour. De nombreuses attaques courantes ciblent ces applications ; malheureusement, de nombreuses applications ne sont pas construites en tenant compte de la sécurité.Les applications ciblées vont des jeux Facebook dans lesquels les développeurs peuvent exploiter la base d’utilisateurs de Facebook pour promouvoir leur application, comme cela s’est produit lors du scandale de Cambridge Analytica, aux applications simples telles que WhatsApp, qui a été découvert comme ayant une vulnérabilité permettant aux attaquants d’injecter un logiciel de surveillance sur les appareils des utilisateurs.

La seule façon de minimiser la menace de la surveillance sur Internet résultant des vulnérabilités des applications est d’utiliser des applications minimales – désinstallez tout ce que vous n’utilisez pas – et assurez-vous que vos applications sont à jour.

Logiciels malveillants

Les logiciels malveillants sont un terme générique qui englobe les virus et d’autres logiciels malveillants.

Tous les logiciels malveillants compromettent la sécurité de l’appareil infecté. De nombreuses formes de logiciels malveillants sont utilisées pour surveiller les utilisateurs afin de voler des données personnelles ou de permettre aux gouvernements d’accéder aux informations sur une personne ciblée.Le gouvernement américain dispose d’une longue liste de logiciels malveillants secrets qu’ils utilisent pour espionner les citoyens à leur insu. Encore une fois, ces choses font surface ; les gens sont momentanément indignés et oublient.

Il suffit de revenir en haut de cette page et de vérifier le lien vers les révélations d’Edward Snowden pour voir toutes les informations sur les logiciels malveillants qu’il a divulguées en 2014.

Alors que les États-Unis nient surveiller leurs citoyens, le gouvernement chinois semble s’en moquer. Les voyageurs ont récemment été contraints d’installer des logiciels malveillants sur leurs appareils, donnant accès à presque tout.

Comment se cacher de la surveillance

Alors, tu as l’impression qu’on te regarde ?

C’est assez difficile à dire avec certitude. Mais voici quelques moyens de rendre plus difficile le suivi de tes activités et de réduire la menace de la surveillance en ligne :

Surveiller les connexions réseau

Tu peux utiliser un service tel que GlassWire pour surveiller les connexions à ton ordinateur, mais si tu veux vraiment creuser plus en profondeur, suis les instructions ici.

Si tu possèdes un routeur plus avancé que celui fourni par ton FAI, tu peux mettre en place des règles de blocage pour te protéger, ainsi qu’un pare-feu et un antivirus directement sur le routeur lui-même.

Abandonne Google – utilise un navigateur et un moteur de recherche privés

Si tu ne t’en es pas encore rendu compte, Google collecte énormément de tes données.

Google est très pratique – la recherche, les e-mails, le stockage, la sauvegarde, et bien d’autres choses sont gérées en un seul endroit. Mais le prix à payer, c’est ta vie privée. Si tu préfères éviter cela, envisage de changer de services.

Donc, une façon d’augmenter instantanément ta vie privée est d’utiliser des navigateurs et des moteurs de recherche privés qui sont spécialement conçus pour protéger ta vie privée au lieu de tirer profit de tes données.

Utilisez un VPN

Un VPN protège les données lorsqu’elles circulent entre votre appareil et Internet en appliquant un cryptage robuste qui est pratiquement incassable. Je dis « pratiquement » parce que, une fois de plus, la NSA veut le casser, et nous ne savons pas encore si elle en est capable.

Pour autant que nous le sachions, le cryptage utilisé par les meilleurs services VPN est toujours inviolable.

Ainsi, cela empêche quiconque de voir quelles données vous envoyez et recevez. Cela vous permet également de rester incognito en changeant votre adresse IP pour celle du serveur VPN auquel vous êtes connecté, vous donnant ainsi l’apparence d’être physiquement là-bas.

Cela vous aide à échapper à la censure ou à la surveillance basée sur l’activité, bien que cela ne soit pas infaillible, comme je l’ai déjà mentionné.

Un VPN ne vous rend pas anonyme en ligne. Il ajoute simplement une couche de protection qui améliore considérablement votre vie privée.

D’autres méthodes pour faire correspondre l’activité à un utilisateur, telles que l’empreinte digitale du navigateur et les logiciels malveillants, restent efficaces lors de l’utilisation d’un VPN.

Utilisez un antivirus sur votre téléphone et votre ordinateur

Est-ce que les gens utilisent encore des antivirus ?

Ils devraient. Ils devraient vraiment.

Les plus grandes menaces pour la vie privée en ligne peuvent être contrecarrées par une protection anti-malware à jour.

Assurez-vous d’utiliser un antivirus de qualité à la fois sur votre ordinateur ET votre téléphone, et assurez-vous qu’il se mette à jour fréquemment.