Qu’est-ce qu’un concentrateur VPN et comment fonctionne-t-il ?

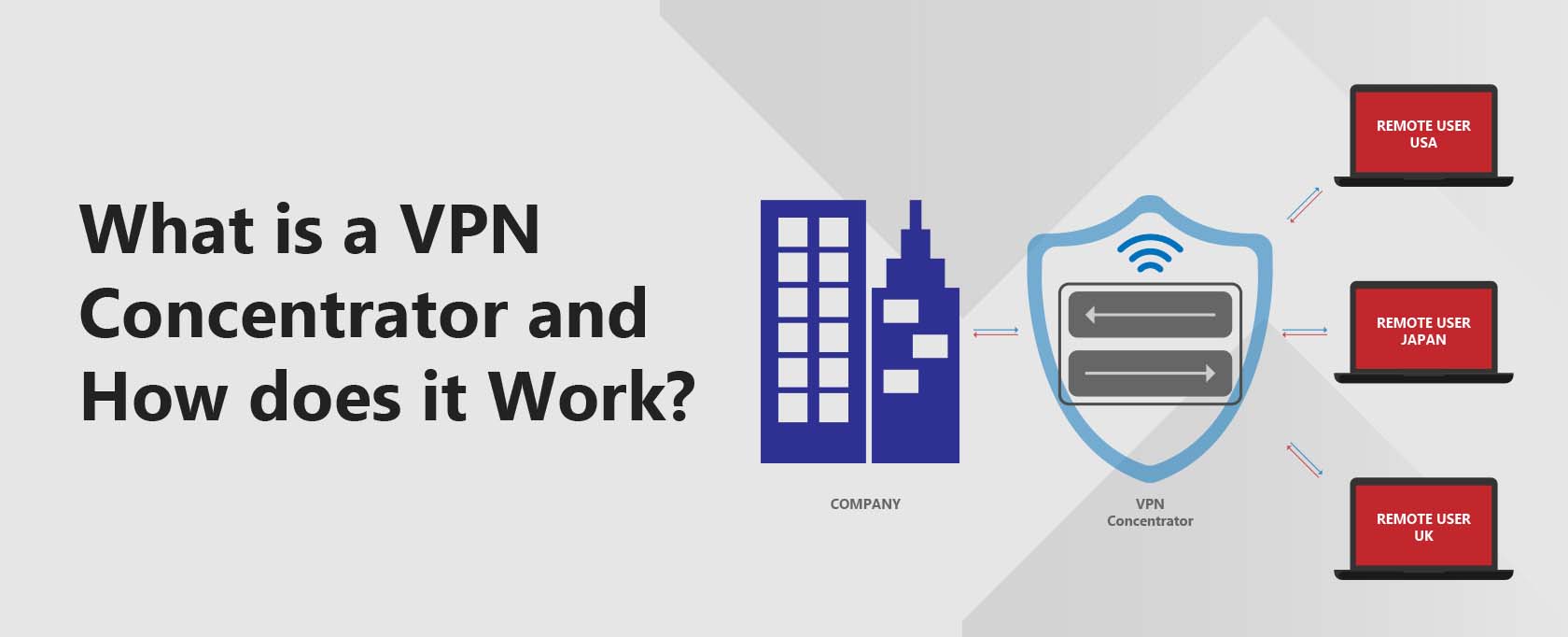

Un concentrateur VPN est un dispositif réseau permettant à plusieurs tunnels VPN d’utiliser un seul réseau.

Les tunnels VPN désignent une connexion sécurisée qui utilise des techniques de cryptage avancées pour protéger les informations circulant sur le web.

Ce dispositif permet à la connexion de transiter sur n’importe quel réseau où elle pourrait être interceptée et lue sans risque que les données soient déchiffrables.

Les tunnels VPN fonctionnent indépendamment les uns des autres. Les concentrateurs VPN sont conçus pour gérer les infrastructures de communication VPN dans des environnements sécurisés multi-utilisateurs.

Un concentrateur VPN peut établir des connexions sécurisées sur un réseau TCP/IP comme Internet.

Cela permet aux utilisateurs d’avoir des connexions privées sécurisées sur un réseau public sans craindre que des pirates compromettent la confidentialité de leurs messages.

Les concentrateurs VPN offrent aux entreprises et aux organisations un rendement élevé, de l’efficacité, de la productivité et de la scalabilité. Ces dispositifs peuvent supporter des milliers d’utilisateurs et offrir des connexions privées sécurisées sur des réseaux publics.

L’article aborde également les différences entre les concentrateurs VPN, les routeurs VPN, les VPN de site à site et le cryptage IPsec, vous aidant à évaluer quelle solution est la meilleure pour vos besoins professionnels.

Qui utilise un concentrateur VPN ?

Les concentrateurs VPN sont utilisés par les entreprises et les organisations qui exploitent plusieurs systèmes connectés à l’aide d’un réseau. Cette connexion peut être un réseau public comme internet ou un réseau privé comme une ligne téléphonique louée.

Si les opérateurs veulent sécuriser leurs systèmes, les VPN protègent contre toute interception de leurs communications.

Les concentrateurs VPN peuvent permettre à des utilisateurs individuels distants de se connecter en toute sécurité à un réseau via une connexion VPN. Ils peuvent également permettre à plusieurs utilisateurs sur un système de se connecter à divers utilisateurs sur un second réseau en installant des concentrateurs VPN.

À quoi sert un concentrateur VPN ?

Les concentrateurs VPN utilisent des protocoles de tunnel pour créer et gérer les tunnels VPN. Ils reçoivent des données entrantes, désencapsulent et déchiffrent ces données. Ensuite, ils encapsulent les données réseau sortantes dans des paquets chiffrés et transmettent ces données à travers le tunnel VPN.

Un concentrateur VPN gère également l’authentification des utilisateurs et attribue les adresses IP des utilisateurs. Il gère également les clés cryptographiques et s’occupe des communications réseau en utilisant les protocoles VPN standards.

En gros, les concentrateurs VPN agissent comme des routeurs, mais ajoutent une couche de sécurité supplémentaire au trafic réseau.

Pourquoi utiliser un concentrateur VPN ?

Les concentrateurs VPN offrent un rendement élevé, sont très efficaces, productifs et sont extensibles en utilisant des modules de traitement d’encryption évolutifs (SEP). Ces modules permettent aux utilisateurs d’augmenter encore plus la capacité et les performances globales.

Les concentrateurs VPN sont capables de supporter des milliers d’utilisateurs. Ils peuvent opérer au cœur d’une petite entreprise avec des utilisateurs en accès distant se connectant au réseau VPN. Ils sont aussi essentiels pour les grandes entreprises et les organisations, pouvant gérer plus de 10 000 utilisateurs sans effort.

Les principaux avantages d'un concentrateur VPN

Les utilisateurs de partout dans le monde ayant accès à internet peuvent se connecter en toute sécurité au réseau de l’entreprise. Leur trafic réseau est redirigé et remodelé par le concentrateur VPN.

Après la fin du processus de chiffrement, il envoie les données et les requêtes au serveur de l’entreprise via un tunnel chiffré. La création du tunnel VPN se fait généralement instantanément lors de la génération d’une demande de communication.

Lorsque vous démarrez le logiciel, il crée automatiquement un tunnel menant au concentrateur VPN afin que vous puissiez recevoir toutes les données qui y transitent.

Les applications logicielles peuvent être configurées pour être toujours actives, ce qui signifie que chaque fois que vous démarrez votre appareil, il utilisera toujours un tunnel chiffré pour se connecter au réseau de l’entreprise via le concentrateur VPN.

Si une entreprise ne sécurise pas ses réseaux, les pirates peuvent s’infiltrer pour installer des logiciels malveillants ou voler des données confidentielles. Les concentrateurs VPN assurent la sécurité et le chiffrement dans ces environnements professionnels.

Bien que vous puissiez souhaiter utiliser une application de bureau à distance en tant qu’utilisateur à domicile, en particulier si vous travaillez avec une IP dynamique, cela n’est pas adapté aux serveurs d’entreprise.

Au minimum, ils devraient avoir un routeur VPN opérant à travers le réseau. C’est devenu synonyme de concentrateurs VPN car les fabricants ne produisent plus de concentrateurs autonomes en tant que tels.

Ils intègrent les fonctions dans des routeurs polyvalents, qui incluent également un pare-feu.

Le concentrateur VPN est un routeur spécialisé avec des protocoles et des algorithmes plus avancés. Il existe toujours des routeurs classiques que vous ne devez pas confondre avec un concentrateur VPN.

Concentrateur VPN vs Routeur VPN

Quand il s’agit de choisir entre un concentrateur VPN et un routeur VPN capable de créer des tunnels, il est essentiel d’être bien informé. Les routeurs VPN varient selon leurs caractéristiques sous-jacentes, le type d’accès à distance dont vous avez besoin et les applications que vous utiliserez.

Les meilleurs concentrateurs VPN sont généralement les appareils que les entreprises de taille moyenne à grande utilisent. Ce sont des outils industriels qui ne visent pas l’utilisateur domestique. De plus, ils sont nettement plus coûteux que les routeurs ordinaires.

Si vous souhaitez que votre petite entreprise bénéficie d’une sécurité renforcée avec un investissement financier moindre, vous devriez commencer par un routeur capable de VPN qui servira de point de contrôle pour votre serveur.

Il sera plus compliqué à installer et à configurer qu’un concentrateur car vous devrez configurer manuellement les clients VPN sur tous les appareils distants utilisés.

Une troisième option est l’appareil VPN, qui est plutôt un outil multifonction de sécurité offrant de nombreuses fonctionnalités avancées, mais avec une sécurité moins robuste qu’un concentrateur VPN ou un routeur VPN.

Concentrateur VPN vs VPN site-à-site

Les connexions VPN site-à-site sont totalement différentes des concentrateurs. Si vous avez besoin de connecter deux ou trois sites, alors le VPN site-à-site est probablement la meilleure option.

Cette configuration est idéale pour des emplacements fixes, comme un bureau à domicile ou des bureaux satellites dans d’autres villes. Les protocoles de tunneling offrent un accès aux mêmes bases de données et systèmes.

Cependant, un concentrateur VPN est la meilleure option lorsque vous avez besoin de protocoles de tunneling pour fournir un accès à distance depuis des endroits aléatoires, des appareils mobiles ou plusieurs utilisateurs simultanément.

Concentrateur VPN vs Chiffrement IPsec

Les concentrateurs VPN utilisent généralement les protocoles de chiffrement IPsec (Internet Protocol Security) ou SSL (Secure Socket Layer).

Le VPN SSL utilise le port TCP 443 et, comme la plupart des navigateurs utilisent également le SSL, ce type de trafic est le plus compatible avec la plupart des réseaux. Le Port Forwarding peut être utilisé pour personnaliser la configuration.

Cette étape permet l’installation de clients VPN SSL dans les navigateurs ou systèmes d’exploitation existants et donne accès en utilisant les identifiants de l’utilisateur. Vous n’avez pas besoin de tunneling IPsec supplémentaire car le VPN SSL fonctionne sur le navigateur, renvoyant les données au concentrateur via le tunnel chiffré.

Utiliser des VPN SSL évite de devoir configurer manuellement chaque appareil et logiciel client. Cependant, certaines applications ou logiciels n’autorisent que les connexions VPN IPsec si vous souhaitez accéder à distance au système d’exploitation.

IPsec nécessitera un logiciel client séparé pour permettre aux utilisateurs de se connecter au tunnel VPN. Il offre plus de possibilités de configuration que les concentrateurs VPN basés sur SSL, tant en termes d’accès local que de niveaux de sécurité.

Cependant, configurer correctement un logiciel client IPsec qui fonctionne sur le réseau via un concentrateur est plus complexe et prend plus de temps.

Les choses se compliquent un peu plus avec les réseaux mobiles ou l’utilisation d’ordinateurs portables à distance. Certains points de connexion pourraient complètement bloquer le trafic IPsec, comme c’est le cas avec de nombreux points d’accès Wi-Fi.

- Mode transport – les données sont chiffrées. Avec l’en-tête IPsec et le pied de page IPsec placés de part et d’autre des données, vous utilisez l’en-tête IP original pour acheminer les données vers le site distant.

- Mode tunnel – l’en-tête IP et les données sont chiffrées. L’en-tête IPsec et le pied de page IPsec entourent toujours les données, mais cette fois, un en-tête IP totalement différent est placé à l’avant du paquet de données. Ainsi, quiconque intercepte les données n’aura aucune idée de leur destination.

Conclusions

Avant de commencer, évaluez si votre entreprise a besoin d’un VPN site-à-site, d’un routeur VPN ou d’un concentrateur VPN.

De nombreuses solutions existent pour sécuriser vos réseaux avec un chiffrement fiable et les protéger de toute attaque extérieure. Le concentrateur VPN est juste une des options, et c’est l’un des outils de sécurité réseau les plus sophistiqués disponibles.

Alors que les concentrateurs VPN produits par les grands fournisseurs prennent en charge à la fois les VPN SSL et les VPN IPsec, les appareils à petit budget ont tendance à ne supporter qu’un de ces protocoles.

Certaines applications ne fonctionneront pas avec un client VPN SSL. De plus, certaines solutions VPN SSL peuvent ne pas prendre en charge le stockage centralisé ou l’accès partagé à des ressources comme les imprimantes. Le protocole à utiliser dépendra de vos besoins spécifiques.

Les VPN IPsec offrent les meilleures options et fournissent généralement une sécurité plus robuste que les VPN basés sur SSL. De plus, le concentrateur VPN SSL sera plus simple à configurer et à gérer, réduisant le risque de mauvaise configuration causant des faiblesses de sécurité.

Questions fréquemment posées

Certaines personnes ont trouvé utiles les réponses à ces questions

Un concentrateur VPN est-il la même chose qu'un routeur VPN ?

Un concentrateur VPN fonctionne de manière similaire à un routeur VPN mais présente certaines différences. Pensez au concentrateur VPN comme à un routeur avancé. Les principales différences incluent le fait qu'un concentrateur VPN supporte des milliers de connexions simultanées, authentifie les utilisateurs et peut être mis à l'échelle sans impacter les performances.

Qui a besoin d'un concentrateur VPN ?

Un concentrateur VPN est idéal pour les entreprises ayant des milliers d'employés à distance. Il offre des connexions simultanées évolutives tout en garantissant que les employés se connectent en toute sécurité au réseau principal de l'entreprise. Une entreprise en expansion peut également bénéficier grandement d'un concentrateur VPN.

Les concentrateurs VPN sont-ils similaires aux VPN site-à-site ?

Pas vraiment, bien qu'ils puissent fonctionner d'une manière quelque peu similaire. Un VPN site-à-site connecte plusieurs sites à des emplacements fixes. C'est idéal car cela élimine la configuration de plusieurs routeurs. D'autre part, un concentrateur VPN peut connecter de nombreux utilisateurs depuis des emplacements aléatoires.

Quels sont les meilleurs concentrateurs VPN ?

Le meilleur concentrateur VPN pour votre entreprise dépend de vos besoins, de la taille de votre entreprise et d'autres fonctionnalités ajoutées. Les concentrateurs VPN populaires et réputés incluent Cisco Meraki de Cisco, Short Tel et Aruba de la société Hewlett Packard Enterprise. Shortel vous permet de configurer un réseau de téléphonie IP à distance.