Jouw ultieme gids voor de Tor-browser in 2023

In deze gids bespreken we de Tor-browser: hoe deze werkt, hoe je hem gebruikt en hoe je jouw veiligheid en beveiliging garandeert.

De Tor-browser is software waarmee je anoniem kunt surfen op het internet en alle webdiensten kunt gebruiken. Niemand – zelfs geen overheidsorganisaties, wetshandhavers of grote bedrijven – zou je browsegeschiedenis kunnen checken of je locatie kunnen volgen, mits je bepaalde beveiligingspraktijken volgt.

Hierna zullen we de volgende onderwerpen bespreken:

- Wat TOR is en hoe het werkt

- Hoe je Tor op elk apparaat en OS installeert

- Tips om je beveiliging te garanderen tijdens het gebruik van Tor

- De wettigheid van Tor

Gebruik het navigatiemenu aan de rechterkant (desktop) of onder de afbeelding (mobiel) om snel naar secties te springen die jou interesseren.

Het gebruikt een techniek genaamd ‘onion routing’ om internetverkeer via een wereldwijd netwerk te leiden, waardoor de locatie en andere informatie van de gebruiker verborgen blijft.

Het artikel legt uit hoe je de Tor-browser op verschillende apparaten en besturingssystemen kunt installeren en gebruiken. Het biedt ook tips voor het waarborgen van de veiligheid tijdens het gebruik van Tor en bespreekt de legaliteit van het gebruik van de browser.

Het artikel benadrukt ook dat hoewel Tor een hoge mate van anonimiteit biedt, het niet 100% veilig is en stelt voor om naast Tor ook een VPN te gebruiken voor extra beveiliging.

Tor-browser - De basis

In deze gids bespreken we de Tor-browser: hoe deze werkt, hoe je hem gebruikt en hoe je jouw veiligheid en beveiliging garandeert.

De Tor-browser is software waarmee je anoniem kunt surfen op het internet en alle webdiensten kunt gebruiken. Niemand – zelfs geen overheidsorganisaties, wetshandhavers of grote bedrijven – zou je browsegeschiedenis kunnen checken of je locatie kunnen volgen, mits je bepaalde beveiligingspraktijken volgt.

Hierna zullen we de volgende onderwerpen bespreken:

- Wat TOR is en hoe het werkt

- Hoe je Tor op elk apparaat en OS installeert

- Tips om je beveiliging te garanderen tijdens het gebruik van Tor

- De wettigheid van Tor

Gebruik het navigatiemenu aan de rechterkant (desktop) of onder de afbeelding (mobiel) om snel naar secties te springen die jou interesseren.

Het gebruikt een techniek genaamd ‘onion routing’ om internetverkeer via een wereldwijd netwerk te leiden, waardoor de locatie en andere informatie van de gebruiker verborgen blijft.

Het artikel legt uit hoe je de Tor-browser op verschillende apparaten en besturingssystemen kunt installeren en gebruiken. Het biedt ook tips voor het waarborgen van de veiligheid tijdens het gebruik van Tor en bespreekt de legaliteit van het gebruik van de browser.

Het artikel benadrukt ook dat hoewel Tor een hoge mate van anonimiteit biedt, het niet 100% veilig is en stelt voor om naast Tor ook een VPN te gebruiken voor extra beveiliging.

TOR Gids

Tor-browser – De basis

Wie gebruikt Tor en waarom?

Er zijn verschillende hoofdcategorieën van Tor-browsergebruikers:

- Gebruikers die privé willen surfen, zonder dat internetproviders, adverteerders en bedrijven hun gegevens verzamelen. Deze groep vormt de meerderheid van de gebruikers.

- Gebruikers die spionage en censuur willen vermijden. Dit zijn problemen die vaak voorkomen bij journalisten en mensenrechtenactivisten in gebieden met repressieve regimes.

- Militair personeel. Bepaalde militaire organisaties van de VS, waaronder de Amerikaanse marine, gebruiken Tor.

Natuurlijk vormen criminelen die het darkweb infiltreren om informatie uit te wisselen, diensten te verkopen of illegale marktplaatsen te runnen, in theorie ook een gebruikerscategorie.

Hoewel Tor voor het grootste deel legaal is – behalve in China waar het verboden is en in Venezuela, Iran, Saudi-Arabië, Rusland, Turkije en Egypte waar het beperkt is – kan het worden gebruikt voor illegale activiteiten. (Maar we vertrouwen erop dat jij geen crimineel bent, dus dit zou niet uit moeten maken!)

Hoe werkt de Tor-browser?

Tor, een afkorting voor “The Onion Router”, is gebaseerd op een techniek genaamd onion routing.

Hierdoor kan Tor internetverkeer leiden via een enorm wereldwijd netwerk, waardoor de locatie van de gebruikers en andere informatie over hun activiteit – op het darkweb of surface web – verborgen blijft.

Dankzij de onion routing techniek is het aanzienlijk moeilijker voor derden om individuele gebruikersactiviteiten te traceren.

Laten we eens wat dieper ingaan op de details. Encryptie wordt gebruikt op elk niveau van de applicatielaag in het communicatieprotocol van de Tor-browser (net als de lagen van een ui).

Tor past meerdere malen encryptie toe op verschillende gebruikersgegevens tijdens het verzenden ervan door een circuit van opeenvolgende, willekeurig geselecteerde Tor-relais.

Elk relais decodeert een laag van de encryptie om het volgende relais in het circuit te onthullen en geeft de resterende versleutelde gegevens door.

Het laatste relais decodeert vervolgens de binnenste laag van de encryptie en stuurt de oorspronkelijke gegevens naar de bestemming terwijl het IP-adres van de bron verborgen blijft.

Omdat netwerksurveillance sterk afhankelijk is van informatie over de bron en bestemming van gegevens, maakt deze techniek het veel moeilijker om enige netwerkactiviteit naar de bron te traceren.

Hoe veilig is de Tor-browser?

Qua privacy biedt Tor het beste niveau van anonimiteit. Dit betekent niet noodzakelijkerwijs dat de Tor-browser perfect is, maar het biedt wel een extra beveiligingslaag voor je dagelijkse browsing.

Wat veiligheid betreft, is Tor perfect voor normaal webbrowsen. Het is echter niet 100% veilig, vooral niet als je het gebruikt om illegale marktplaatsen of messageboards op het darkweb te bezoeken.

Om je te helpen risico’s te minimaliseren, zullen we later enkele aanbevelingen doen. Maar een basis tip die we nu al delen is dat het een goed idee zou zijn om een VPN te gebruiken tijdens het browsen met de Tor-browser.

Bekijk onze gids over het kiezen van de beste VPN’s voor aanbevelingen.

Wat kost de Tor-browser?

Niets. De Tor-browser wordt beheerd door de organisatie The Tor Project als een open-source project, dus het is gratis. (Als je je genereus voelt, kun je een donatie doen.)

Aan de Slag met de Tor Browser

Hoe de Tor Browser te Installeren

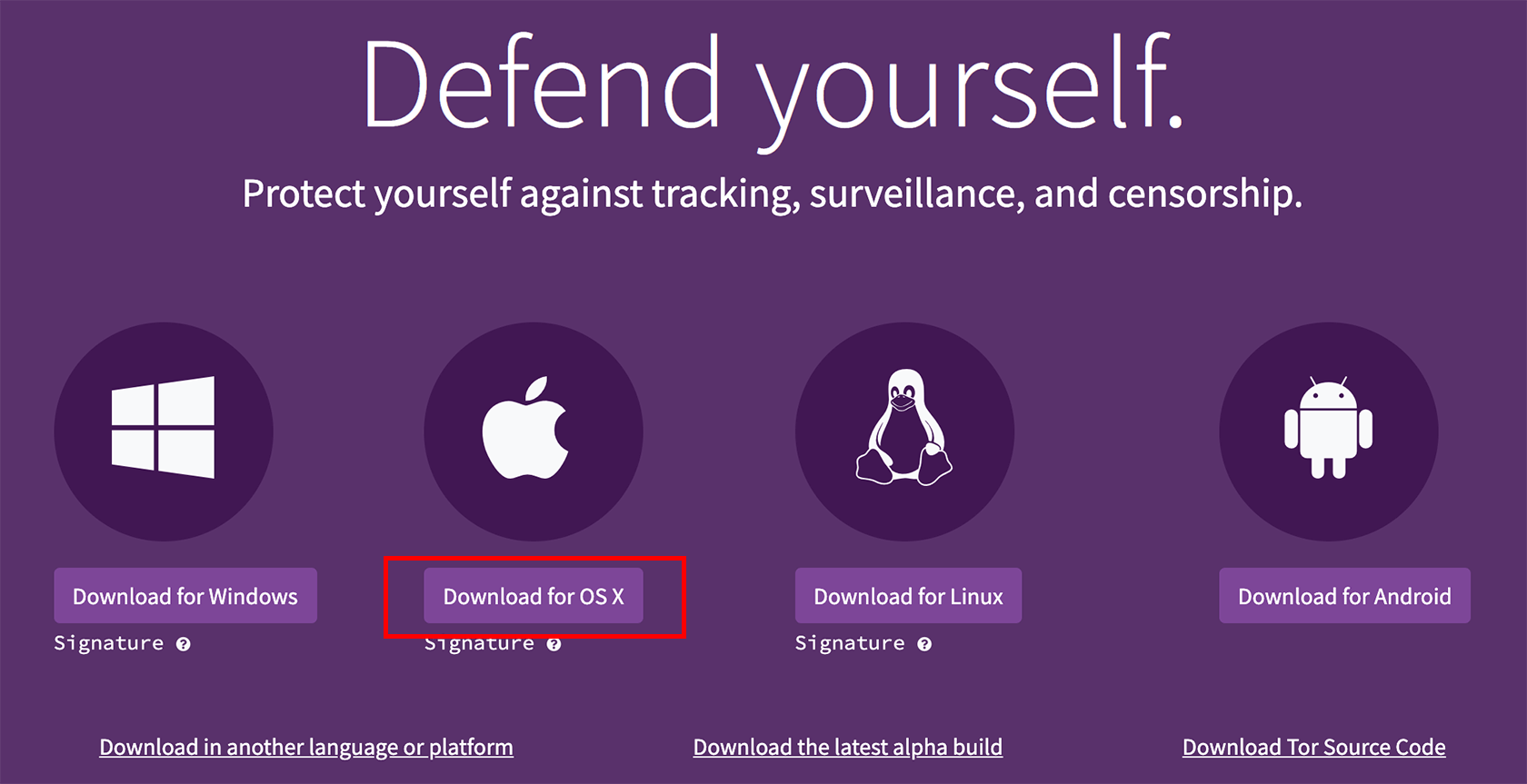

Het is simpel! Ga eerst naar de website van het Tor Project en klik op de knop “Tor Browser downloaden” in de rechterbovenhoek.

Daarna, op de downloadpagina, kies uit een van de grote besturingssystemen die beschikbaar zijn (Windows, Linux, Mac, Android). Hier is een gedetailleerde, stap-voor-stap handleiding voor elk daarvan:

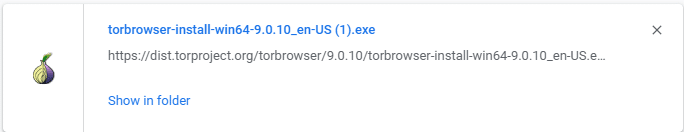

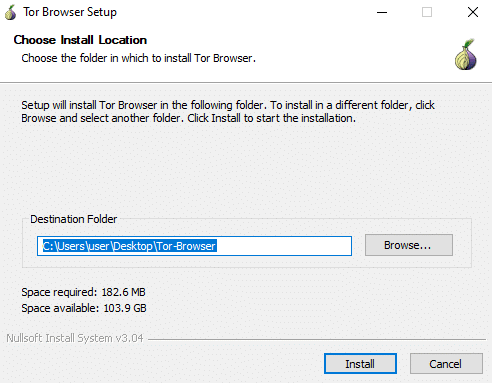

Windows

Klik op de knop “Downloaden voor Windows”.

Start het .exe-bestand nadat het is gedownload door erop te dubbelklikken.

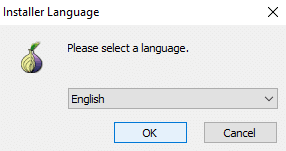

Kies je taal en klik op OK.

Volg de installatie-aanwijzingen.

Klik op Voltooien wanneer de installatie klaar is. En je bent klaar!

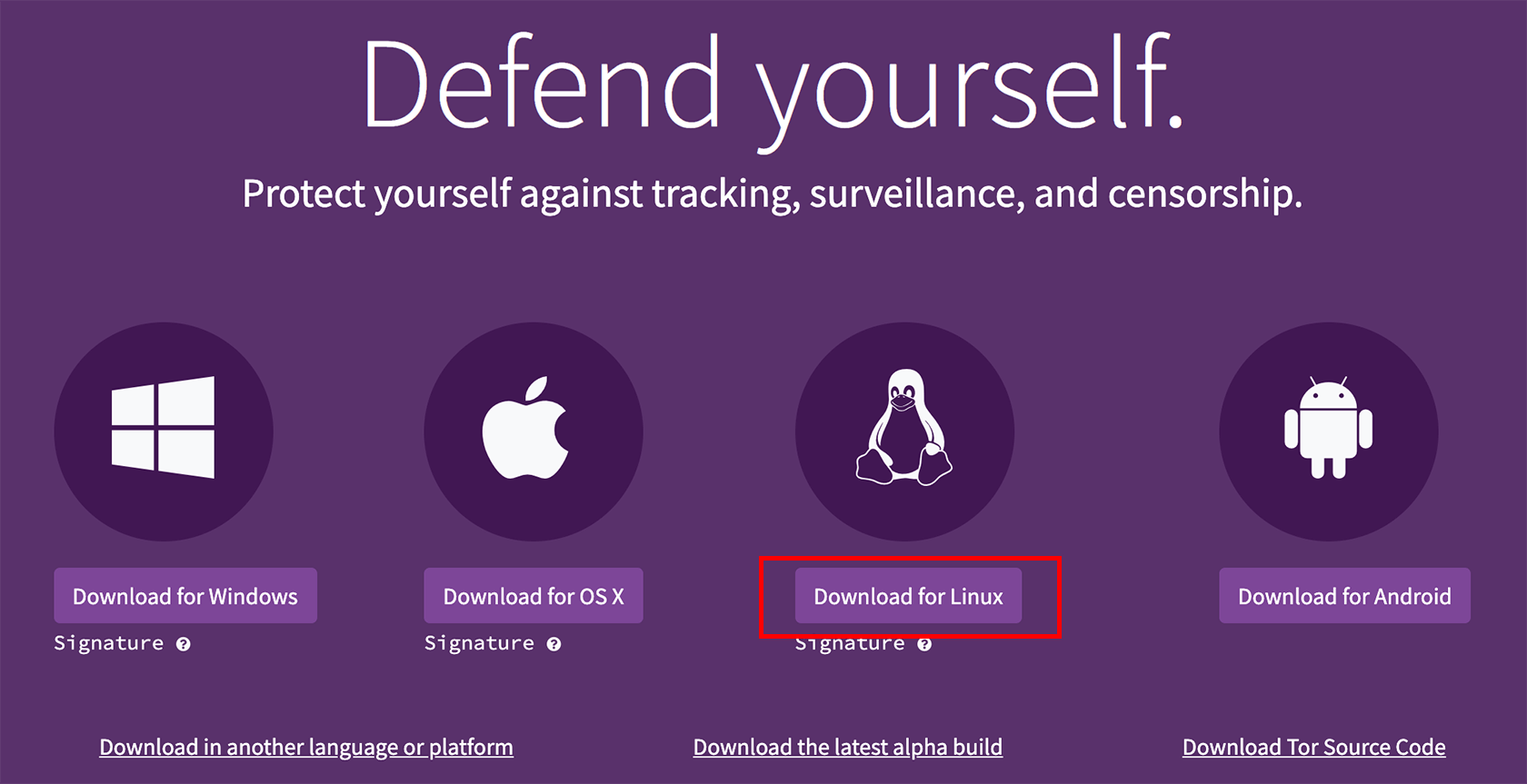

Linux

Klik op de knop “Downloaden voor Linux”.

Wacht tot het installatiebestand is gedownload. Na het downloaden ga je naar de directory waarin het is gedownload. Klik met de rechtermuisknop op het gedownloade bestand en selecteer Hier uitpakken.

Nadat de Tor Browser installatiebestanden zijn uitgepakt, dubbelklik je op Tor Browser Setup.

Gefeliciteerd! De Tor Browser is geïnstalleerd en je bent helemaal klaar om te gaan.

Mac

Klik op de knop “Downloaden voor OS X”.

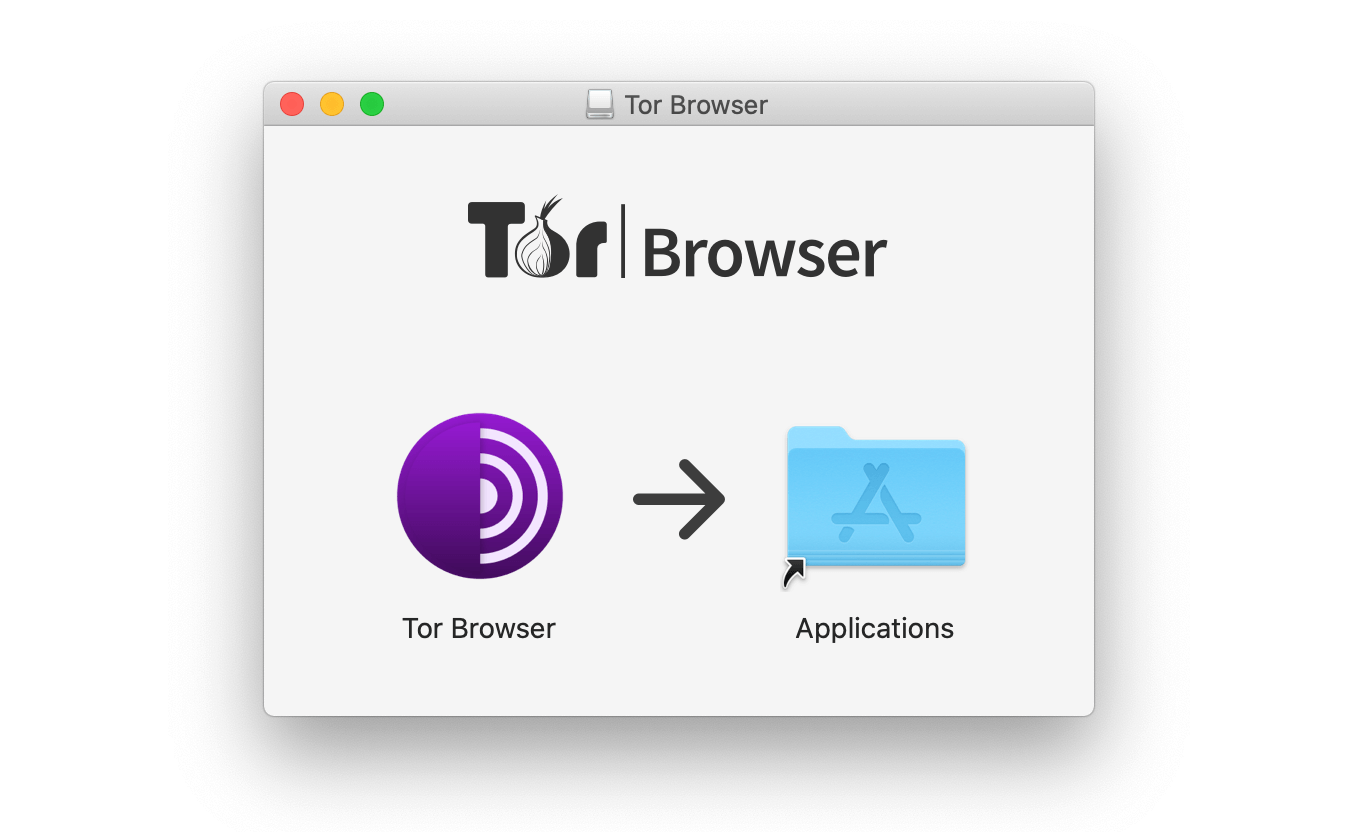

Na het downloaden, open je de Downloads map en dubbelklik je op het gedownloade bestand (TorBrowser-7.0.2-osx64_en-US.dmg).

Wanneer de installatie voltooid is, verschijnt er een nieuw venster dat je vraagt de Tor Browser naar de applicatiemap te slepen.

Klaar! De Tor Browser is nu geïnstalleerd op je Mac.

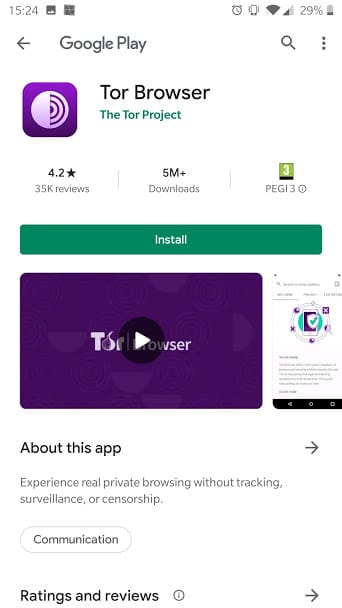

Android

Klik op de knop “Downloaden voor Android”.

Klik vervolgens op Ga naar Google Play en tik op Installeren.

Wanneer de installatie is afgerond, tik je op Openen om de Tor Browser-app te starten. Tik vervolgens op Verbinden om verbinding te maken met het Tor-netwerk.

En voilà! De Tor Browser is nu geïnstalleerd op je Android-apparaat.

Hoe de Tor Browser te Gebruiken

Het gebruik van de Tor Browser is vrij eenvoudig. Eigenlijk is het makkelijker om de Tor Browser te gaan gebruiken dan het uit te leggen!

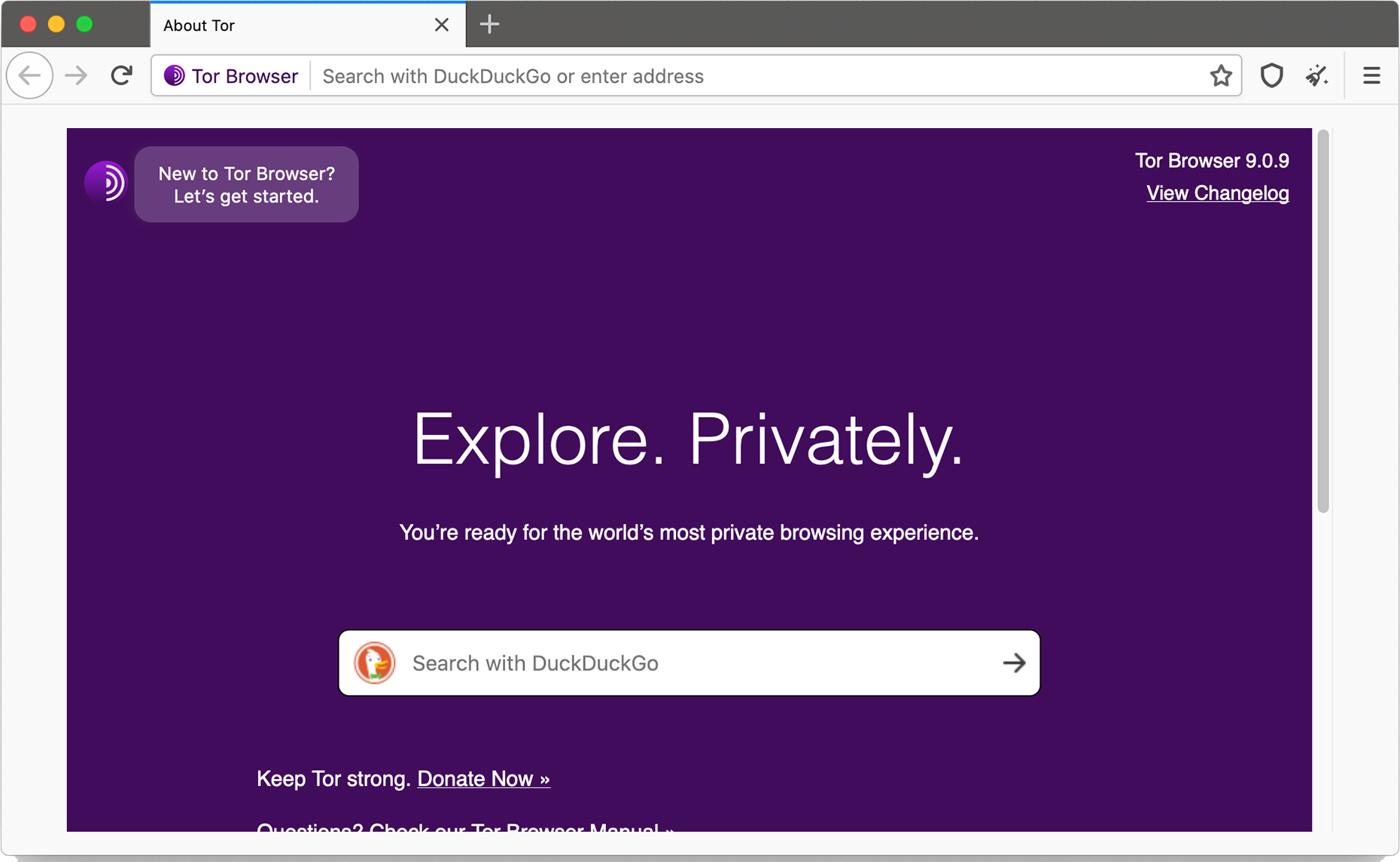

Maar laten we het proberen. Start de Tor Browser door te klikken op de snelkoppeling “Start Tor Browser” op je bureaublad.

Het configuratievenster van de Tor Browser zal verschijnen. Klik op Verbinden.

De startpagina van de Tor Browser zal in een nieuw venster openen. Nu kun je de Tor Browser gebruiken.

Waar te Beginnen?

Als je niet weet waar je moet beginnen, is dat heel begrijpelijk. Omdat sites op het dark web niet bedoeld zijn om geïndexeerd te worden en omdat ze geen reguliere URLs hebben, zul je waarschijnlijk eerst links naar het Tor-netwerk (ook wel “onionland” genoemd) moeten vinden.

Hier zijn enkele artikelen met links naar legale dark websites om je op weg te helpen:

- 10 Tor Websites Voor Een Dark Web Ervaring

- 11 Meest Interessante (Legale) Deep Web Sites

- De Top 80+ Websites Beschikbaar in het Tor Netwerk

- De top 9 .onion websites uit de diepten van het dark web

Hoe de Tor Browser te Verwijderen

Het verwijderen van de Tor Browser is ook vrij simpel. Voor Windows, verwijder je de Tor Browser map. Voor Linux, verwijder je de Tor Browser directory van je computer.

Het volledig verwijderen van de Tor Browser van een Mac is iets ingewikkelder. Je kunt de Tor Browser handmatig deïnstalleren door de juiste map te vinden en deze naar de prullenbak te slepen. Maar de servicebestanden van Tor blijven op je Mac staan en vereisen wat moeite om verwijderd te worden.

Dus een betere optie, als je een Mac-gebruiker bent, is om een third-party deïnstallatietool voor Mac te gebruiken. Bijvoorbeeld, Mac App Cleaner & Uninstaller, AppCleaner, of CleanMyMac 3 kunnen dit klusje klaren.

Hier is de vertaling:

Gebruik van Tor Browser – Veiligheidstips

Hoewel Tor Browser een extra beschermlaag toevoegt aan je webbrowsersessie, is het niet 100% waterdicht. Hier zijn enkele basisaanbevelingen om je veilig, beschermd, privé en legaal te houden bij het gebruik van Tor Browser.

Houd je persoonlijke informatie voor jezelf

Om je identiteit privé te houden, kun je beter niet je echte e-mailadres, sociale media accounts of iets dat je info vraagt gebruiken.

Tor Browser laat je anoniem blijven, maar als je persoonlijke gegevens op websites deelt, kan dit de werking van de browser tenietdoen.

Als je het dark web gebruikt en wilt voorkomen dat je Tor-activiteit wordt getraceerd, maak dan een virtuele identiteit aan die niets met je echte identiteit te maken heeft.

Overweeg Linux te gebruiken in plaats van Windows

Veel experts raden af om Windows te gebruiken voor Tor-browsen vanwege de vele kwetsbaarheden en bugs. Deze kunnen worden uitgebuit om je systeem te infecteren of je vertrouwelijkheid te schenden.

Je zou veiliger zijn als je Tor Browser op Linux draait.

Blijf up-to-date

Zorg ervoor dat je Tor Browser, Tor-beveiligde applicaties en andere systemen up-to-date houdt om je te beschermen tegen de laatst ontdekte kwetsbaarheden.

Schakel JavaScript, Java en Flash uit

Actieve content gebruiken op Tor is altijd riskant. Schakel JavaScript, Java en Flash-componenten, zoals Adobe Flash, QuickTime, ActiveX controls en VBScripts, uit.

Het gebruik van deze componenten op Tor kan je gegevens blootstellen, omdat actieve content applicaties normaal gesproken draaien met de rechten van je gebruikersaccount. Hierdoor kunnen websites je volgen op manieren waar Tor Browser je niet tegen kan beschermen.

JavaScript, een krachtige webontwikkelingstaal, kan worden gebruikt om gebruikersvolging door websites mogelijk te maken, ondanks geconfigureerde proxy-instellingen. Hetzelfde geldt voor Java en Adobe Flash-componenten die op virtuele machines draaien.

Gebruik geen P2P-protocol en torrents

BitTorrent-clients versleutelen je IP-adres meestal niet, wat gedeeld kan worden met torrent trackers en peers. Dit is hoe peer-to-peer file sharing op Tor je identiteit snel kan blootstellen.

Tor Browser Privacy en Beveiligingsdetails

Het is eerlijk om te zeggen dat Tor Browser voor het grootste deel je content privé houdt en je identiteit beveiligt. Maar houd er rekening mee dat 100% anonimiteit en privacy niet gegarandeerd zijn.

Desalniettemin biedt Tor Browser een betrouwbare extra beveiligingslaag om je privacy en anonimiteit te beschermen.

Hoe kan Tor Browser worden getraceerd?

Zoals eerder vermeld, gebruikt Tor Browser “onion routing” om je internetverkeer te beschermen en je identiteit en locatie te verbergen. Het heeft echter enkele zwakheden en is niet 100% veilig.

Een van de kwetsbaarheden is dat elke server, die in feite fungeert als een andere relay in het Tor-netwerk, eigendom is van vrijwilligers. Dus gebruikers kunnen niet helemaal zeker zijn van de beveiliging van elke relay waar de gegevens vandaan komen.

Dit is meestal prima, omdat de encryptie het elke relay server alleen toestaat om de locaties van de laatste en de volgende te zien. Maar de exit node verwijdert de laatste laag van encryptie en heeft toegang tot de originele site van de gebruiker.

Je locatie en identiteit kunnen in theorie worden getraceerd door een server die fungeert als een exit node in het Tor-netwerk.

Bovendien is Tor Browser ook kwetsbaar voor verschillende mogelijke hacker-aanvallen (net zoals andere browsers dat zijn). Zorg ervoor dat je het risico minimaliseert door alle bovenstaande beveiligingstips en aanbevelingen te volgen.

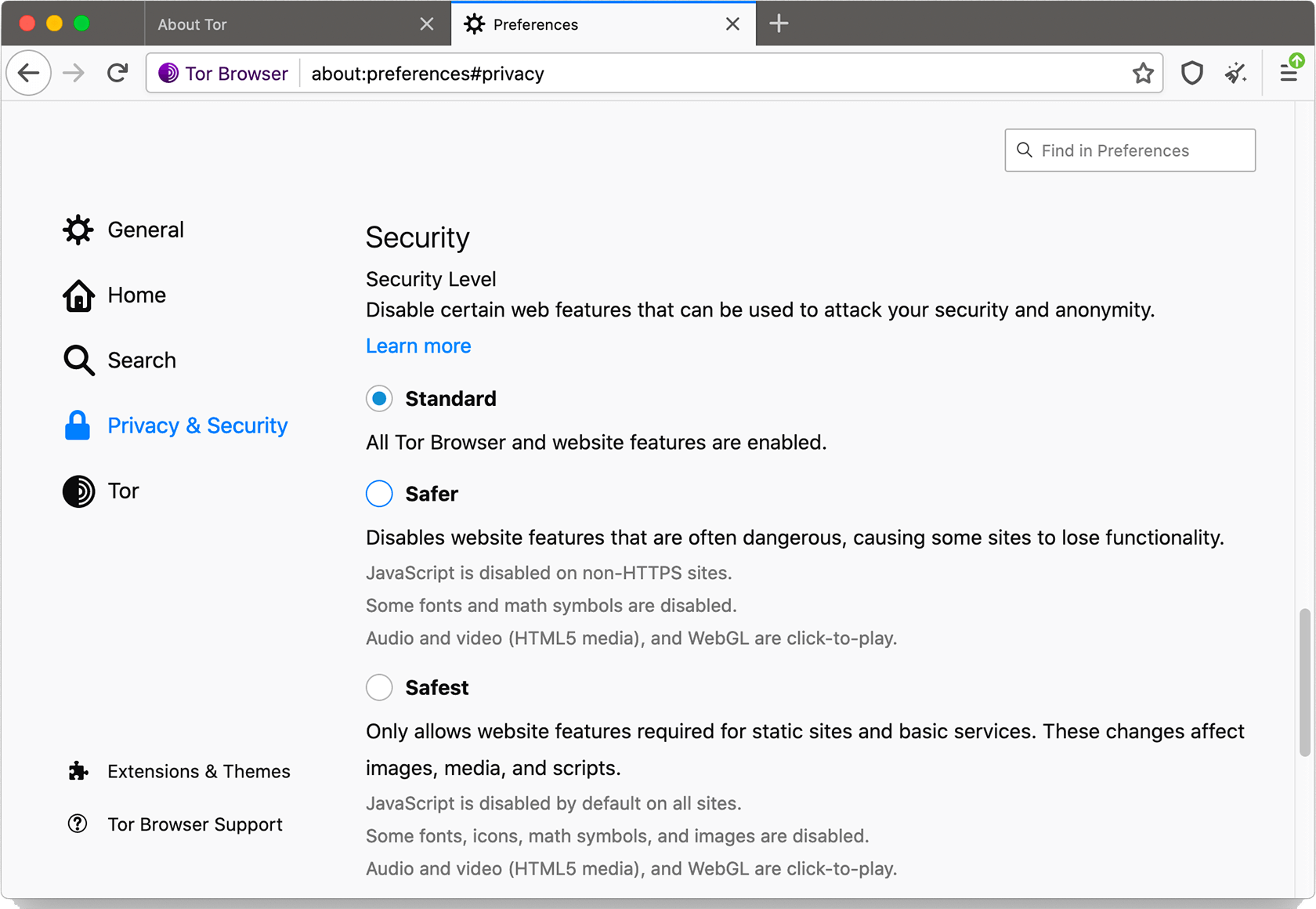

Welke beveiligingsinstellingen zijn ingebouwd in Tor Browser?

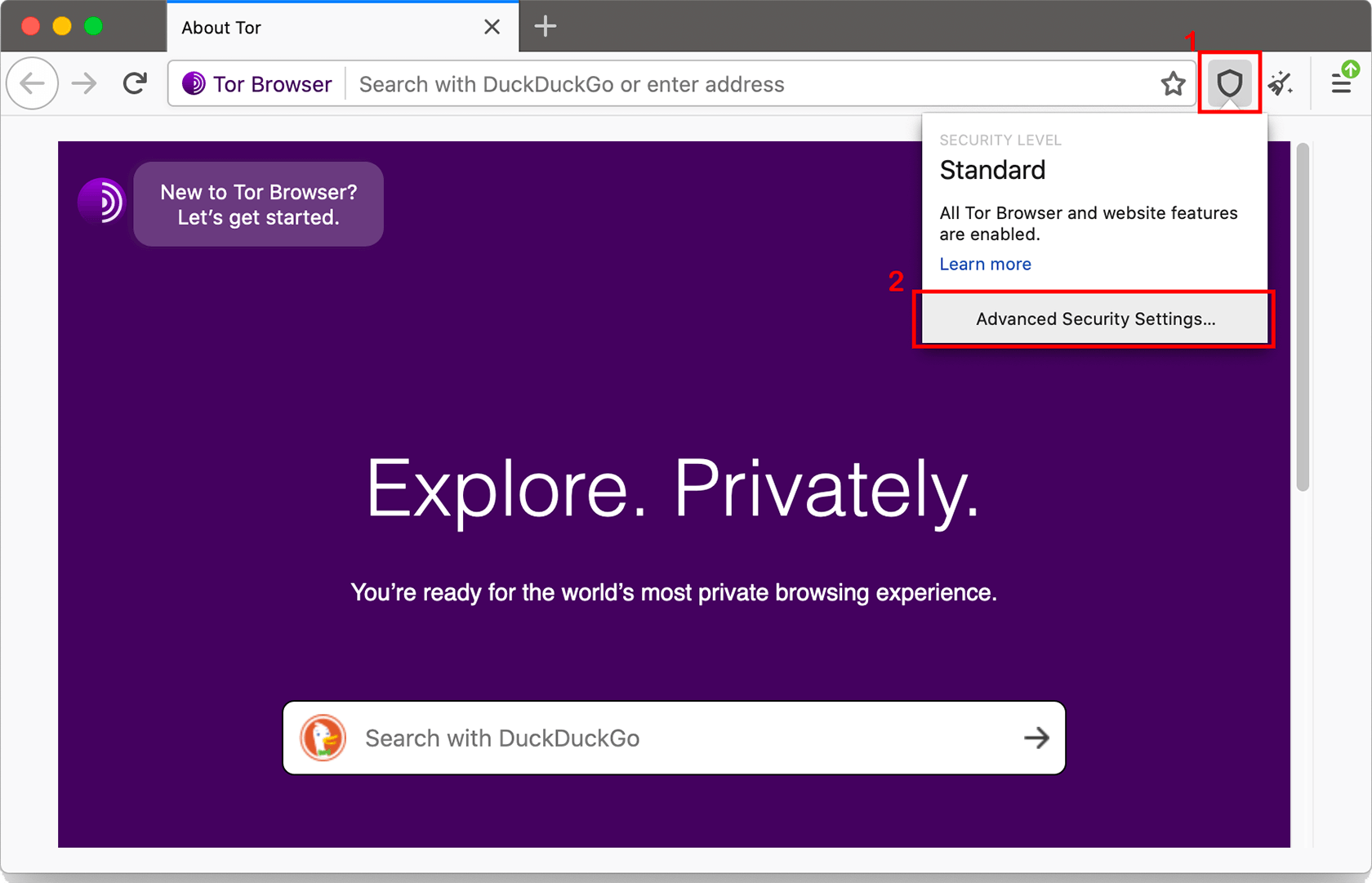

Je hebt verschillende opties om bepaalde webfuncties uit te schakelen die anders je beveiliging en anonimiteit in gevaar kunnen brengen.

Stel gewoon de Beveiligingsniveaus van Tor Browser in. Houd er echter rekening mee dat het verhogen van de beveiligingsniveaus van Tor Browser kan voorkomen dat bepaalde webpagina’s correct functioneren.

Beveiligingsinstellingen

Je kunt de beveiligingsinstellingen benaderen door op het schild-icoon naast de URL-balk te klikken. Klik vervolgens op Geavanceerde Beveiligingsinstellingen.

Beveiligingsniveaus

Tor Browser biedt gebruikers drie basis beveiligingsniveaus: Standaard, Veiliger en Veiligst.

Standaard

Alle functies van Tor Browser en de website zijn ingeschakeld.

Veiliger

Dit schakelt websitefuncties uit die vaak als gevaarlijk worden beschouwd. Sommige sites zullen functionaliteit verliezen.

- JavaScript is uitgeschakeld op niet-HTTPS-sites

- Sommige lettertypen en wiskundige symbolen zijn uitgeschakeld

- Audio en video (HTML5 media) en WebGL worden weergegeven als ‘click-to-play’

Veiligst

Dit niveau staat alleen websitefuncties toe die nodig zijn voor statische sites en basisdiensten. Deze wijzigingen beïnvloeden afbeeldingen, media en scripts.

- JavaScript staat standaard uitgeschakeld op alle sites

- Sommige lettertypen, iconen, wiskundige symbolen en afbeeldingen zijn uitgeschakeld

- Audio en video (HTML5 media) worden weergegeven als ‘click-to-play’

Tor Browser en VPN

Lijkt de Tor Browser op een VPN (Virtual Private Network), en heb je een VPN nodig als je al Tor gebruikt?

Denk eraan dat Tor je gegevens van de ene naar de andere node stuurt terwijl het deze versleutelt en opnieuw versleutelt. Daarentegen biedt een VPN je een veilige, versleutelde verbinding naar een externe server elders.

Dus hoewel Tor Browser en VPN verschillend zijn, vullen hun functionaliteiten elkaar aan. Het gebruik van beide zou je kansen aanzienlijk verhogen om anoniem te blijven en je gegevens privé te houden.

Een VPN aanzetten voordat je de Tor Browser start, zou je in staat stellen om je oorspronkelijke locatie en IP-adres te verbergen, zelfs voor de exit node relay server, die, zoals je je wellicht herinnert, je oorspronkelijke locatie kan traceren (zonder de VPN-functie).

Kun je nog steeds getraceerd worden wanneer je Tor Browser met VPN gebruikt?

Ja, maar alleen als je niet voorzichtig bent. Onthoud dat een VPN je in staat stelt om je echte IP-adres volledig te verbergen voor elke vrijwillige server in het Tor-netwerk.

Bovendien voorkomt een VPN dat je ISP detecteert dat je Tor gebruikt, wat je ISP anders gemakkelijk zou herkennen.

Een VPN laat je al je Tor-activiteit voor je ISP verbergen door je vanaf het begin een veilige versleutelde verbinding te bieden. Je VPN-provider ziet ook je activiteit binnen het Tor-netwerk niet.

Het combineren van Tor Browser met een VPN geeft je behoorlijk goede privacy en anonimiteit. Je zou echter nog steeds kwetsbaar kunnen zijn als je actieve componenten gebruikt tijdens het browsen via het Tor-netwerk of als je privégegevens deelt op Tor-websites.

Het Dark Web en Alternatieven voor Tor Browser

Er zijn veel netwerken die lijken op Tor, maar ze verschillen in hoe ze zijn opgebouwd, hoe ze het browseproces benaderen en de doelen die ze willen bereiken. De populairste alternatieven voor het Tor-netwerk zijn Freenet, I2P, Freepto, Tails, Subgraph OS en meer.

Bekijk onze Tails VPN gids voor meer info.

Kun je toegang krijgen tot het Dark Web zonder Tor Browser?

Zeker wel. Verschillende projecten stellen je in staat om toegang te krijgen tot het dark web met een reguliere webbrowser. Tor2web, dat reverse proxies gebruikt om gebruikers toegang te geven tot websites met .onion domeinnamen, is het bekendste.

Maar voordat je Tor2web of een van de alternatieven probeert, wees gewaarschuwd dat het waarschijnlijk onveilig zal zijn.

Het gebruik van het dark web zonder de versleuteling van Tor Browser betekent dat je activiteit gemakkelijk toegankelijk zal zijn voor verschillende partijen, waaronder je ISP en de operator van de reverse proxy die je gebruikt om toegang te krijgen tot het dark web.

Dus, ook al is het technisch mogelijk om het dark web te gebruiken zonder Tor Browser of een van de alternatieven, je kunt het beter niet eens proberen. En als je het wel doet, zeg dan niet dat we je niet gewaarschuwd hebben!

Extra Info Die Je Misschien Wilt Weten (of Even Wilt Opfrissen)

Tor Geschiedenis 101

Hoe is Tor ontstaan?

Je herinnert je wellicht dat “Tor” een acroniem is voor de originele naam van dit project: “The Onion Router.”

Onion routing werd oorspronkelijk ontwikkeld in het midden van de jaren ’90 door het United States Naval Research Laboratory om de online communicatie en gegevens van de Amerikaanse inlichtingendiensten af te schermen van nieuwsgierige blikken.

De alfaversie van het The Onion Routing project, of het Tor project, werd ontwikkeld door wiskundige Paul Syverson en informatici Roger Dingledine en Nick Mathewson.

Het werd gelanceerd in september 2002, terwijl de eerste openbare versie van Tor bijna twee jaar later, in augustus 2004, werd gepresenteerd. Datzelfde jaar werd de broncode van Tor door het Naval Research Laboratory vrijgegeven onder een vrije licentie.

In december 2006 richtten Roger Dingledine, Nick Mathewson en enkele andere ontwikkelaars van Tor The Tor Project op, een Amerikaanse non-profitorganisatie die tot op de dag van vandaag verantwoordelijk is voor het onderhouden van Tor.

Waarom werd de Tor Browser openbaar gemaakt?

Het doel was om deze nieuwe technologie te gebruiken om internetgebruikers in de vroege jaren 2000 te beschermen tegen bedrijven die hun gegevens wilden verzamelen.

Destijds maakten de oprichters van het Tor Project zich steeds meer zorgen over opkomende bedrijven en websites die hun diensten gratis aanboden in ruil voor gebruikersgegevens. Waarom? Omdat die waardevolle gegevens verkocht konden worden voor winst.

Daarom werd de Tor Browser openbaar gelanceerd als een manier voor gebruikers om volledige controle te hebben over hoe hun gegevens gebruikt zouden kunnen worden.

Dark Web 101

Wat is het Dark Web?

Simpel gezegd, het is het deel van het internet dat bestaat op darknets, wat specifieke software, configuratie of autorisatie vereist om toegang te krijgen.

De inhoud van het dark web wordt niet geïndexeerd door zoekmachines, waardoor het deel uitmaakt van het deep web, dat alle webinhoud beslaat die onzichtbaar is voor zoekmachines.

Het tegenovergestelde van het dark web is het surface web (ook wel het zichtbare of indexeerbare web genoemd). Het surface web is het deel van het internet dat voor iedereen toegankelijk is en doorzoekbaar is met de gebruikelijke zoekmachines, zoals Google.

Waarvoor wordt het Dark Web gebruikt?

Het dark web roept vaak beelden op van een duistere markt waar illegale drugs, wapens, pornografie en diverse criminele diensten worden verkocht.

Maar de waarheid is dat het dark web op zichzelf niet zo kwaadaardig is. Het is gewoon een privésegment van het internet dat gebruikers veel hogere niveaus van anonimiteit biedt dan het surface web.

En daarom houden criminelen van het dark web; het is gemakkelijker om hun activiteiten discreet uit te voeren zonder betrapt te worden.

Maar nogmaals, dit is niet waar het dark web alleen om draait. Enkele van de meest voorkomende legale en volkomen ethische bronnen zijn te vinden op het dark web:

- Klokkenluiderswebsites, waar mensen met interne kennis allerlei gevoelige informatie anoniem kunnen plaatsen (WikiLeaks is waarschijnlijk het bekendste voorbeeld)

- Specialistische forums, waar professionals uit specifieke vakgebieden met elkaar kunnen communiceren buiten het zicht van het grote publiek

- Grote inhoudsdirectories, zoals The Hidden Wiki

- Andere soorten websites die gratis inhoud delen, zoals onderzoeksrapporten, analytische rapporten en meer.

Is het illegaal om het Dark Web te gebruiken?

Nee, dat is het niet. Maar het is wel illegaal om websites met illegale inhoud te gebruiken (wat, zoals we al hebben vastgesteld, volop aanwezig is op het dark web).

En, om het voor de hand liggende te stellen, elke illegale activiteit blijft illegaal, zelfs als deze wordt uitgevoerd op het dark web.