Твой Полный Гид по Tor Browser в 2024 году

В этом руководстве мы расскажем о браузере Tor, как он работает, как им пользоваться и как обеспечить свою безопасность и конфиденциальность.

Tor Browser — это программное обеспечение, позволяющее вам анонимно просматривать интернет и использовать все веб-сервисы. Никто, даже правоохранительные органы, правительственные организации или крупные корпорации, не смогут просматривать вашу историю просмотров или отслеживать ваше местоположение, при условии, что вы следуете определенным правилам безопасности.

Ниже мы рассмотрим следующие темы:

- Что такое TOR и как он работает

- Как установить Tor на любом устройстве и операционной системе

- Советы по обеспечению вашей безопасности при использовании Tor

- Легальность использования Tor

Используйте навигационное меню справа (на компьютере) или внизу изображения (на мобильном устройстве), чтобы быстро перейти к интересующим вас разделам.

В статье объясняется, как устанавливать и использовать браузер Tor на разных устройствах и операционных системах. Также предоставляются советы по обеспечению безопасности при использовании Tor и обсуждается законность использования браузера.

Статья также указывает, что, несмотря на высокий уровень анонимности, Tor не обеспечивает 100% безопасность, и предлагает использовать VPN в дополнение к Tor для дополнительной защиты.

Tor Browser — Основы

Кто использует Tor и зачем?

Существует несколько основных категорий пользователей браузера Tor:

- Пользователи, которые хотят анонимно серфить по вебу, без вмешательства интернет-провайдеров (ISP), рекламодателей и компаний, которые майнят их данные. Эта группа составляет большинство пользователей.

- Пользователи, которые пытаются избежать слежки и цензуры. Это проблемы, с которыми часто сталкиваются журналисты и правозащитники, работающие в регионах мира с репрессивными режимами.

- Военный персонал. Некоторые американские военные организации, включая ВМС США, используют Tor.

Конечно, преступники, проникающие в тёмную сеть — для обмена информацией, продажи услуг или ведения незаконных торговых площадок — теоретически могут образовать ещё одну категорию пользователей.

Так что, хотя Tor в большинстве случаев является законным — за исключением Китая, где он запрещён, и Венесуэлы, Ирана, Саудовской Аравии, России, Турции и Египта, где он ограничен — его можно использовать для совершения незаконной деятельности. (Мы верим, что вы не преступник, так что это не должно вас беспокоить!)

Как работает браузер Tor?

Сокращение от «The Onion Router» (Луковый Роутер), Tor основан на методе, называемом onion routing (луковая маршрутизация).

Это позволяет Tor направлять интернет-трафик через огромную глобальную оверлейную сеть, скрывая местоположение пользователей и другую информацию о их активности — на тёмной или обычной поверхности сети.

Благодаря методу луковой маршрутизации, гораздо сложнее для третьих лиц отследить индивидуальную пользовательскую активность.

Теперь давайте погрузимся в более детальные сведения. Шифрование используется на каждом уровне слоя приложения в стеке коммуникационных протоколов Tor Browser (подобно слоям луковицы).

Tor применяет шифрование к различным пользовательским данным несколько раз, отправляя их через цепочку последовательно выбранных случайным образом узлов Tor.

Каждый узел расшифровывает один слой шифрования, чтобы раскрыть следующий узел в цепочке и передать оставшиеся зашифрованные данные этому узлу.

Затем последний узел расшифровывает самый внутренний слой шифрования, отправляя исходные данные к месту назначения и при этом скрывая IP-адрес источника.

Поскольку любое сетевое наблюдение в значительной степени зависит от информации о источнике и месте назначения данных, этот метод затрудняет отслеживание сетевой активности до источника.

Насколько безопасен браузер Tor?

С точки зрения конфиденциальности, Tor предлагает лучший уровень анонимности. Это не обязательно означает, что Tor Browser идеальный, но он обеспечивает дополнительный уровень безопасности для вашего ежедневного просмотра.

С точки зрения безопасности, Tor отлично подходит для обычного просмотра веба. Однако он не обеспечивает 100% защиту, особенно если вы используете его для доступа к незаконным торговым площадкам или форумам в тёмной сети.

Чтобы помочь вам снизить риск, мы предоставим несколько рекомендаций позже. Но один основной совет, который мы поделим сейчас, — это использование VPN при использовании Tor Browser.

Ознакомьтесь с нашим руководством по выбору лучших VPN для рекомендаций.

Сколько стоит браузер Tor?

Ничего. Браузер Tor управляется организацией Проект Tor как проект с открытым исходным кодом, поэтому он бесплатный. (Если вы чувствуете себя щедрым, вы можете сделать пожертвование, однако.)

Начинаем с Tor Browser

Как установить Tor Browser

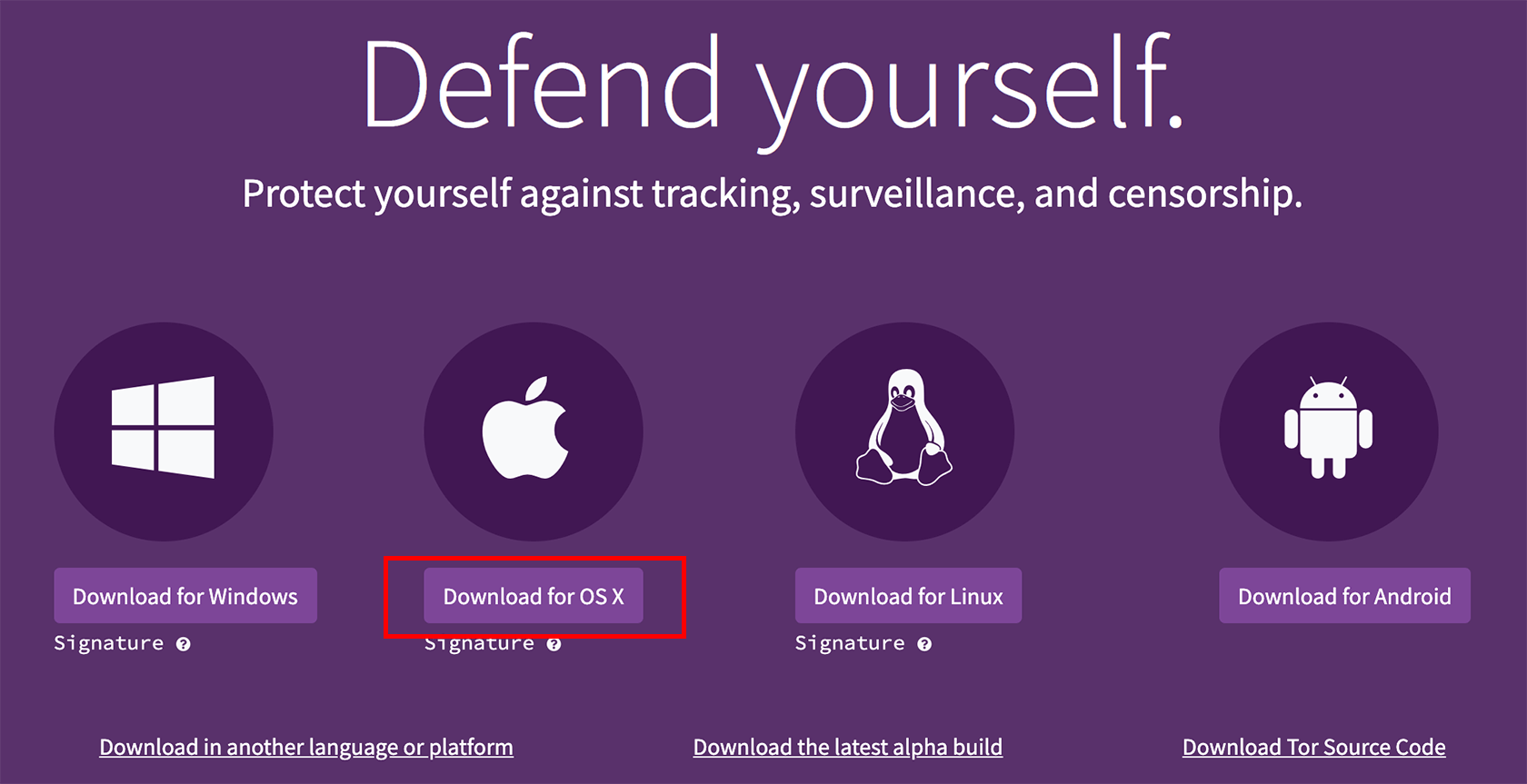

Просто! Сначала перейдите на веб-сайт Tor Project и нажмите кнопку «Скачать Tor Browser» в верхнем правом углу.

Затем на странице загрузки выберите любую из основных операционных систем (Windows, Linux, Mac, Android). Вот подробное пошаговое руководство для каждой из них:

Windows

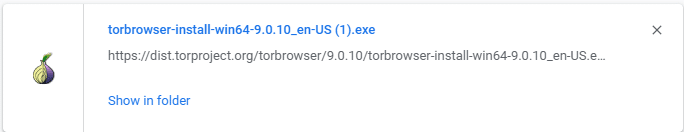

Нажмите кнопку «Скачать для Windows».

Запустите файл .exe после его загрузки, дважды кликнув по нему.

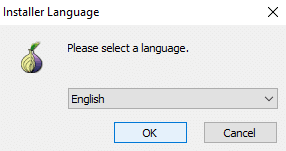

Выберите язык и нажмите OK.

Следуйте указаниям установки.

Нажмите Завершить, когда установка завершится. И готово!

Linux

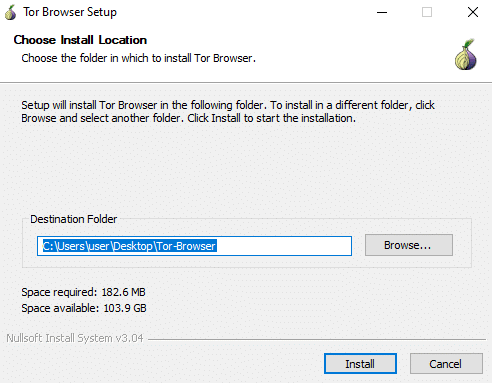

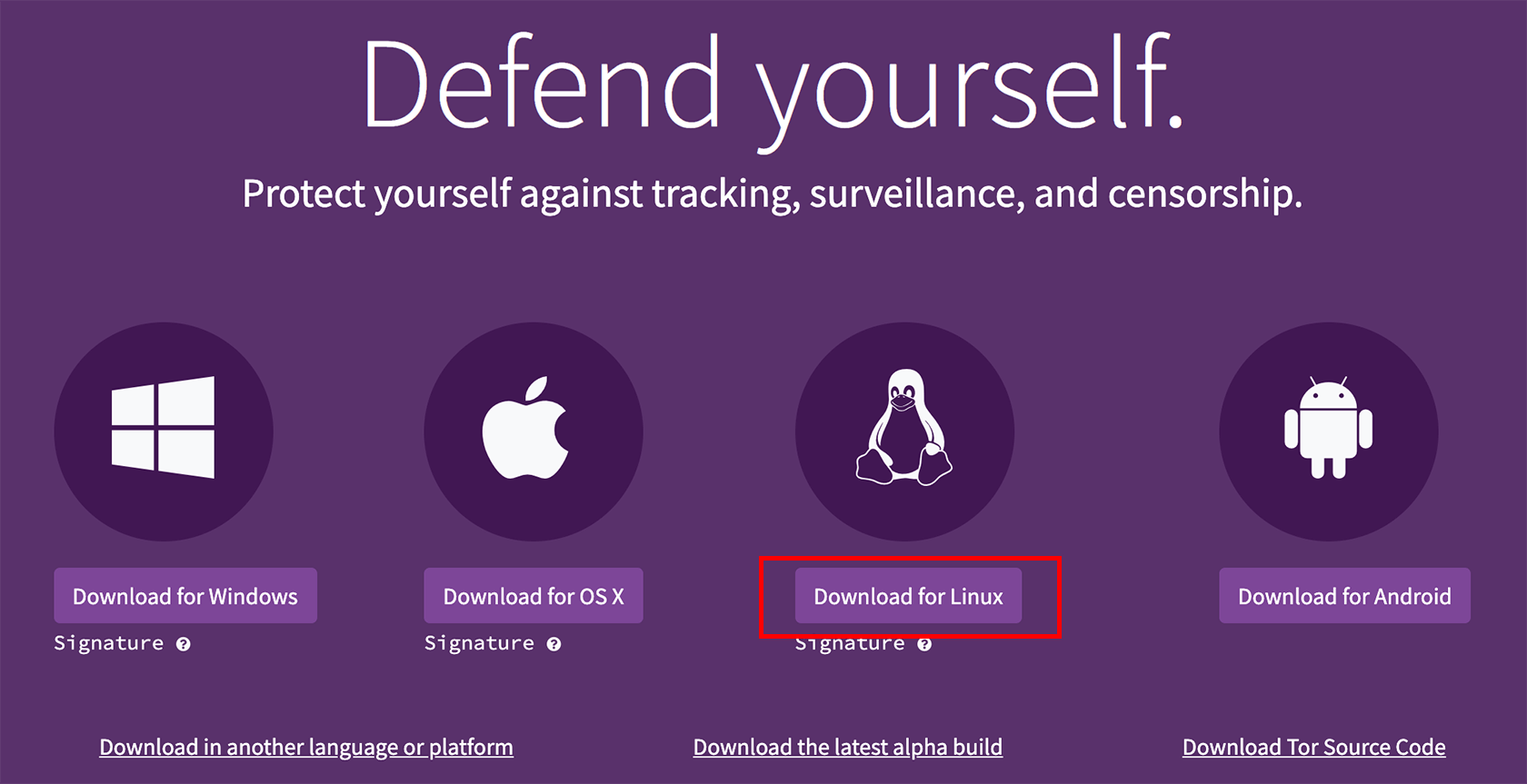

Нажмите кнопку «Скачать для Linux».

Дождитесь, пока файл установки будет загружен. После загрузки перейдите в каталог, куда он был загружен. Щелкните правой кнопкой мыши на загруженном файле и выберите Извлечь сюда.

После извлечения файлов установки Tor Browser дважды кликните по файлу установки Tor Browser.

Поздравляем! Tor Browser установлен, и вы готовы к использованию.

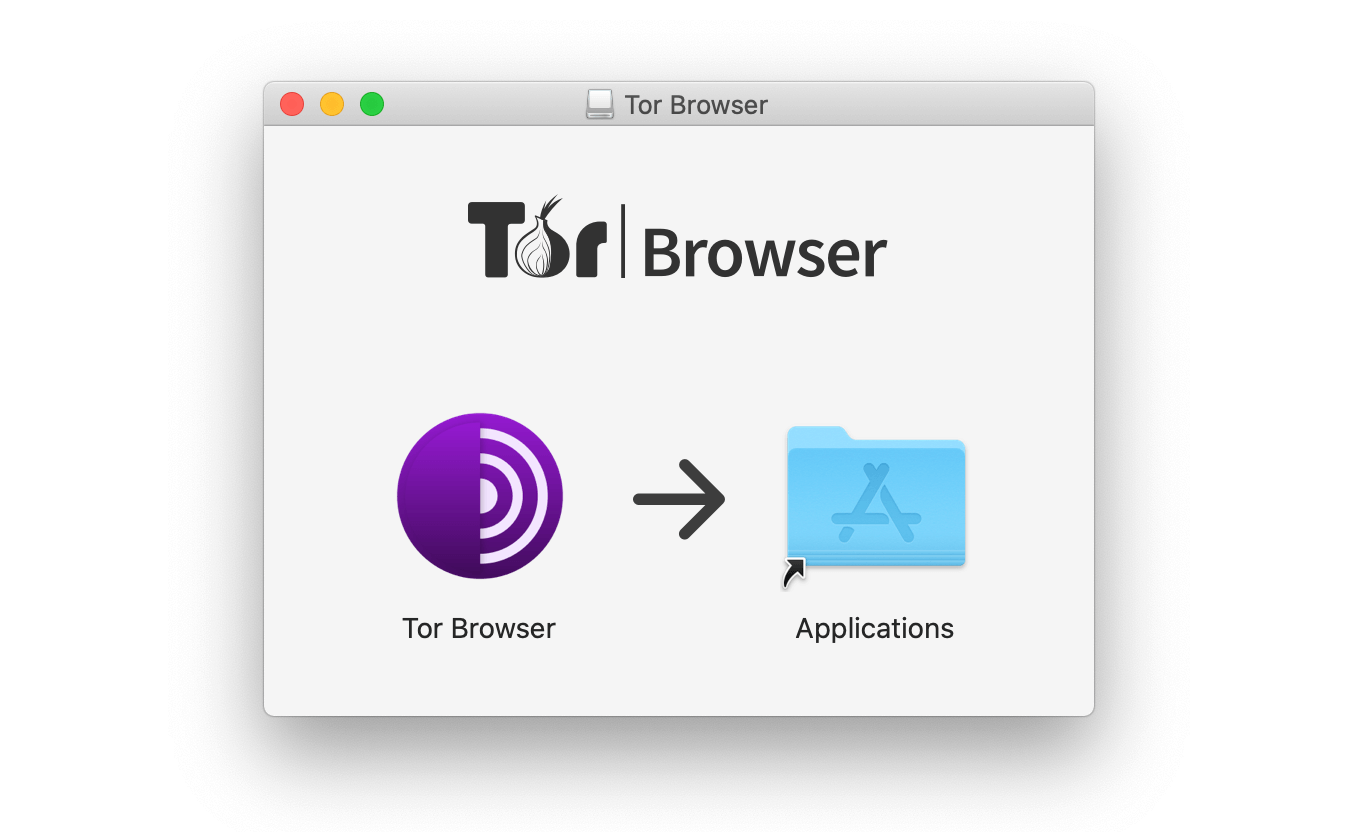

Mac

Нажмите кнопку «Скачать для OS X».

После завершения загрузки откройте папку Загрузки и дважды кликните на скачанный файл (TorBrowser-7.0.2-osx64_en-US.dmg).

После завершения установки появится новое окно, в котором будет предложено переместить Tor Browser в папку «Приложения».

Всё готово! Теперь Tor Browser установлен на вашем Mac.

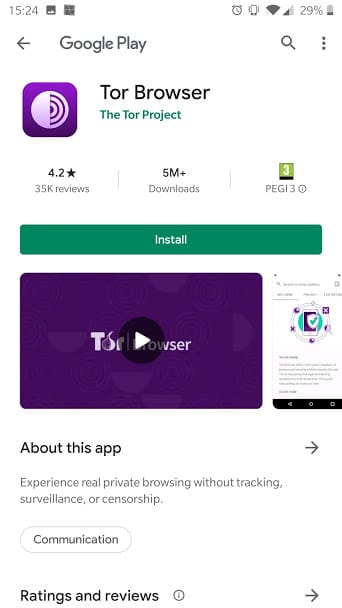

Android

Нажмите кнопку «Скачать для Android».

Затем нажмите Перейти в Google Play и нажмите Установить.

После завершения установки нажмите Открыть, чтобы запустить приложение Tor Browser. Затем нажмите Подключить, чтобы начать подключение к сети Tor.

И вуаля! Теперь Tor Browser установлен на вашем устройстве Android.

Как пользоваться Tor Browser

Использование Tor Browser довольно просто. Начать использовать Tor Browser намного легче, чем объяснить, как это делать!

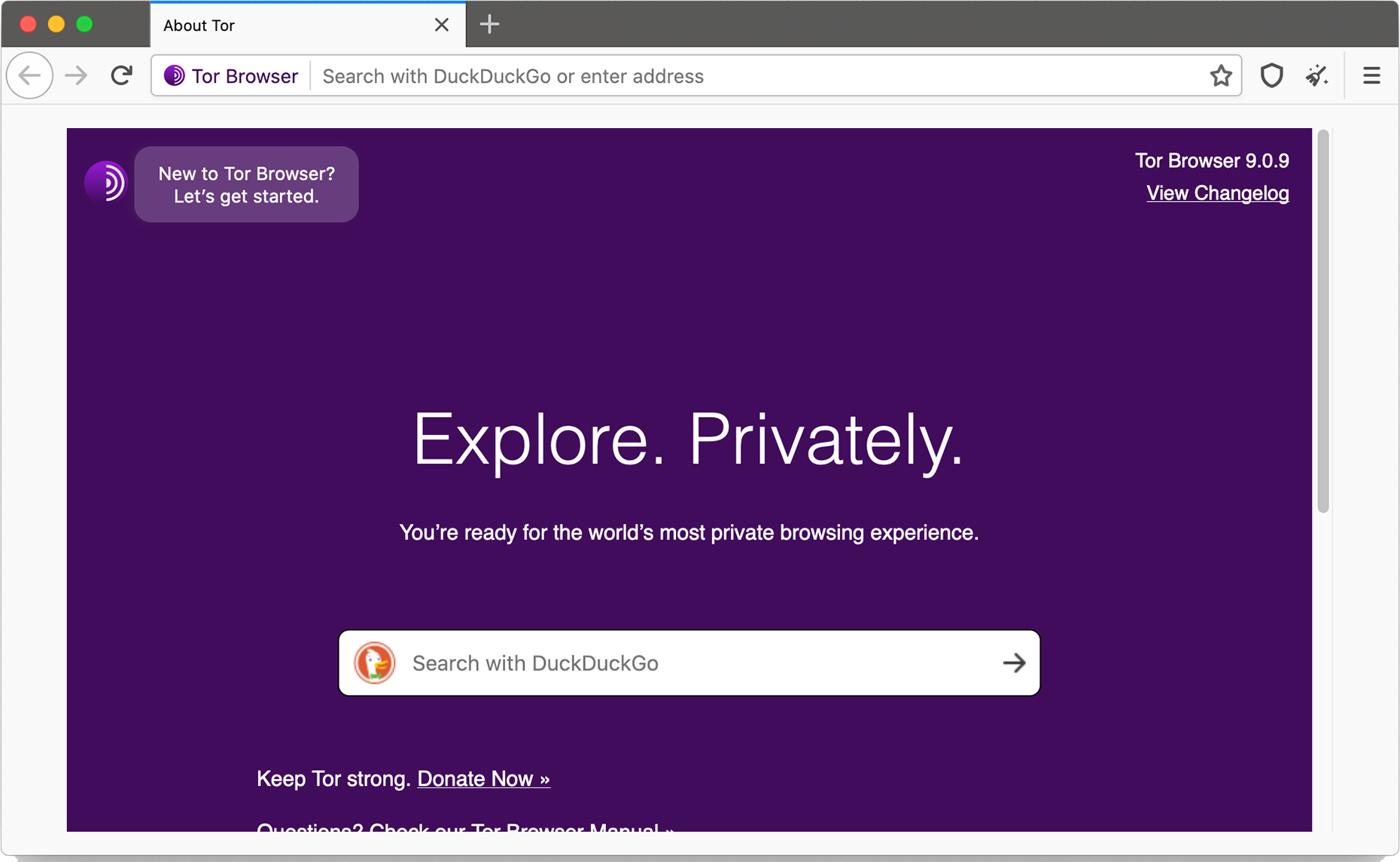

Но давайте попробуем. Сначала запустите Tor Browser, нажав на ярлык «Запустить Tor Browser» на рабочем столе.

Откроется окно настройки Tor Browser. Нажмите Подключить.

Домашняя страница Tor Browser откроется в новом окне. Теперь вы можете использовать Tor Browser.

С чего начать?

Если вы не знаете, с чего начать, это вполне понятно. Поскольку сайты в темной сети не предназначены для индексации и не имеют нормальных URL-адресов, вам, вероятно, потребуется найти начальные ссылки на сеть Tor (иногда называемую «луковицей»), чтобы начать.

Вот несколько статей со ссылками на законные тёмные веб-сайты, которые помогут вам начать:

- 10 тёмных веб-сайтов Tor для начала

- 11 самых интересных (законных) сайтов в глубоком интернете

- Топ-80+ сайтов, доступных в сети Tor

- Топ-9 веб-сайтов .onion из глубокой темной сети

Как удалить Tor Browser

Также довольно просто удалить Tor Browser. Для Windows удалите папку Tor Browser. Для Linux удалите каталог Tor Browser с вашего компьютера.

Полное удаление Tor Browser с Mac немного сложнее. Вы можете удалить Tor Browser вручную, найдя соответствующую папку и перетащив ее в корзину. Но служебные файлы Tor останутся на вашем Mac и потребуют некоторых усилий для удаления.

Так что лучше использовать сторонние инструменты для удаления на Mac. Например, Mac App Cleaner & Uninstaller, AppCleaner или CleanMyMac 3 справятся с этой задачей.

Использование Tor Browser — Советы по Безопасности

Использование Tor Browser добавляет дополнительный уровень защиты к вашей сессии просмотра в сети, но это не означает абсолютную непроницаемость. Вот несколько базовых рекомендаций, которые помогут вам оставаться безопасными, защищенными, анонимными и соблюдать закон при использовании Tor Browser.

Сохраняйте вашу личную информацию в секрете

Чтобы сохранить вашу личность в тайне, избегайте использования вашего настоящего адреса электронной почты, учетных записей в социальных сетях и всего, что требует ваших данных.

Tor Browser позволяет вам оставаться анонимным, но предоставление вашей личной информации на веб-сайтах может легко сделать браузер бесполезным.

Если вы используете темную сеть и хотите предотвратить отслеживание ваших действий в Tor, создайте виртуальную личность, которая ничем не будет напоминать вашу реальную личность.

Подумайте о переходе на Linux вместо Windows

Многие эксперты советуют не использовать Windows для просмотра в Tor, так как это операционная система с наибольшим количеством уязвимостей и ошибок. Это может быть использовано для внедрения в вашу систему вредоносного кода или компрометации конфиденциальности.

Вы будете более безопасными, если будете использовать Tor Browser в Linux.

Следите за обновлениями

Следите за обновлениями вашего клиента Tor Browser, защищенных Tor-приложений и других систем, чтобы избежать известных уязвимостей.

Отключите JavaScript, Java и Flash

Использование активных элементов на Tor всегда рискованно. Вы должны отключить JavaScript, Java и Flash-компоненты, такие как Adobe Flash, QuickTime, элементы управления ActiveX и VBScripts.

Использование таких элементов на Tor может подвергнуть ваши данные риску, так как активные элементы обычно выполняются с привилегиями вашей учетной записи пользователя. Это позволит веб-сайтам отслеживать вас способами, которые Tor Browser не может защитить вас от них.

JavaScript, мощный язык программирования для веб-разработки, может быть использован для отслеживания пользователей веб-сайтами, несмотря на настроенные прокси-серверы. То же самое относится к Java и компонентам Adobe Flash, работающим на виртуальных машинах.

Не используйте протокол P2P и торренты

Клиенты BitTorrent обычно не шифруют ваш IP-адрес, который может быть раскрыт трекерам и другими участниками торрент-сети. Таким образом, использование файлообмена между пирами в Tor может быстро выставить наружу вашу личность.

Конфиденциальность и Безопасность в Tor Browser

Справедливо сказать, что в большинстве случаев Tor Browser сохраняет ваш контент в тайне и обеспечивает безопасность вашей личности. Но помните, что 100% анонимность и конфиденциальность не гарантированы.

Тем не менее, Tor Browser предоставляет надежный дополнительный уровень защиты для сохранения вашей конфиденциальности и анонимности.

Как можно проследить за Tor Browser?

Как уже упоминалось, Tor Browser использует «луковую маршрутизацию» для защиты вашего интернет-трафика и скрытия вашей личности и местоположения. Тем не менее, у него есть несколько уязвимостей и он не является 100% безопасным.

Одной из его уязвимостей является то, что каждый сервер, фактически действующий как еще один ретранслятор в сети Tor, принадлежит волонтерам. Пользователи не могут быть полностью уверены в безопасности каждого ретранслятора, с которого идут данные.

Это в основном нормально, так как шифрование позволяет каждому ретранслятору видеть только местоположение последнего и следующего узла. Но выходной узел удаляет последний слой шифрования и имеет доступ к начальному сайту пользователя.

Таким образом, ваши местоположение и личность теоретически могут быть прослежены сервером, действующим как выходной узел в сети Tor.

Кроме того, Tor Browser также уязвим для нескольких потенциальных хакерских атак (как и другие браузеры). Обязательно минимизируйте риск, следуя всем советам по безопасности и рекомендациям выше.

Какие настройки безопасности встроены в Tor Browser?

У вас есть несколько вариантов отключения определенных веб-функций, которые иначе могут подвергнуть вашу безопасность и анонимность риску.

Просто настройте Уровни Безопасности в Tor Browser. Тем не менее, помните, что увеличение уровней безопасности в Tor Browser может предотвратить нормальную работу некоторых веб-страниц.

Настройки Безопасности

Вы можете получить доступ к настройкам безопасности, нажав на значок щита рядом с адресной строкой. Затем нажмите на Расширенные Настройки Безопасности.

Уровни Безопасности

Tor Browser предлагает пользователям три базовых уровня безопасности: Стандартный, Более Безопасный и Самый Безопасный.

Стандартный

Включены все функции Tor Browser и веб-сайтов.

Более Безопасный

Это отключает функции веб-сайтов, которые часто считаются опасными. Некоторые сайты могут потерять функциональность.

- JavaScript отключен на не-HTTPS сайтах

- Некоторые шрифты и математические символы отключены

- Аудио и видео (медиа HTML5), а также WebGL, активируются по клику

Самый Безопасный

Этот уровень разрешает только функции веб-сайтов, необходимые для статических сайтов и базовых услуг. Эти изменения затрагивают изображения, медиа и скрипты.

- JavaScript по умолчанию отключен на всех сайтах

- Некоторые шрифты, значки, математические символы и изображения отключены

- Аудио и видео (медиа HTML5) активируются по клику

Tor Browser и VPN

Похож ли Tor Browser на VPN (виртуальную частную сеть), и нужен ли вам VPN, если вы уже используете Tor?

Помните, что Tor передает ваши данные от одного узла к другому, шифруя и затем перешифровывая их. В отличие от этого, VPN обеспечивает вас защищенным, зашифрованным соединением с удаленным сервером.

Таким образом, хотя Tor Browser и VPN разные, их функциональность дополняет друг друга. Использование обоих сразу значительно повысит ваши шансы остаться анонимными и сохранить ваши данные в секрете.

Если включить VPN перед тем, как начать использовать Tor Browser, вы сможете скрыть своё начальное местоположение и IP-адрес даже от выходного узла ретрансляции, который, как вы помните, может проследить ваше начальное местоположение (в отсутствие функциональности VPN).

Можете ли вы быть прослежены при использовании Tor Browser с VPN?

Да, но только если вы не будете осторожны. Помните, что VPN позволяет вам полностью скрыть ваш реальный IP-адрес от любого волонтерского сервера в сети Tor.

Более того, VPN предотвращает обнаружение вашим интернет-провайдером того, что вы используете Tor, что ваш провайдер иначе легко узнал бы.

VPN позволяет вам скрыть всю вашу активность в Tor от вашего провайдера, предоставляя вам защищенное зашифрованное соединение с самого начала. Ваш провайдер VPN также не увидит вашей активности в сети Tor.

Совмещение Tor Browser с VPN дает вам довольно хорошую конфиденциальность и анонимность. Однако вы по-прежнему можете быть уязвимыми, если используете активные компоненты во время просмотра через сеть Tor или если делитесь какими-либо личными данными на веб-сайтах Tor.

Тёмная сторона интернета и альтернативы Tor Browser

Много других сетей подобны Tor, но они различаются в том, как они построены, как они осуществляют процесс просмотра и какие цели они должны достигнуть. Самые популярные альтернативы сети Tor включают Freenet, I2P, Freepto, Tails, Subgraph OS и другие.

Посмотрите наше руководство по VPN с Tails для получения дополнительной информации.

Можно ли получить доступ к Тёмной стороне интернета без Tor Browser?

Конечно. Несколько проектов позволяют вам получить доступ к тёмной стороне интернета с помощью обычного веб-браузера. Tor2web, который использует обратные прокси, чтобы пользователи могли получить доступ к веб-сайтам с доменными именами .onion, является самым известным.

Но прежде чем вы попробуете использовать Tor2web или одну из его альтернатив, будьте предостережены — это, скорее всего, будет небезопасно.

Использование тёмной стороны интернета без шифрования Tor Browser означает, что ваша активность будет легко доступна для нескольких сторон, включая вашего интернет-провайдера и оператора обратного прокси, которым вы используете для доступа к тёмной стороне интернета.

Так что, хотя технически возможно использовать тёмную сторону интернета без Tor Browser или его альтернатив, вам лучше даже не пытаться. И если вы все-таки это сделаете, пожалуйста, не говорите, что мы вас не предупредили!

Дополнительная информация, которую вы могли бы захотеть знать (или освежить в памяти)

История TOR 101

Как появился Tor?

Вы помните, что «Tor» — это акроним для первоначального названия этого проекта: «The Onion Router» (Луковый маршрутизатор).

Луковая маршрутизация изначально была разработана в середине 1990-х годов Лабораторией исследования Военно-морского флота США, чтобы сохранить онлайн-коммуникации и данные сообщества разведки США вдали от любопытных глаз.

Альфа-версия проекта The Onion Routing, или проект Tor, была разработана математиком Полом Сиверсоном и компьютерными учеными Роджером Динглдайном и Ником Мэтьюсоном.

Он был запущен в сентябре 2002 года, а первая публичная версия Tor была представлена почти через два года, в августе 2004 года. В том же году исходный код Tor был выпущен Лабораторией исследования Военно-морского флота США под свободной лицензией.

В декабре 2006 года Роджер Динглдайн, Ник Мэтьюсон и несколько других разработчиков Tor основали The Tor Project, американскую некоммерческую организацию, которая по сей день отвечает за поддержание Tor.

Почему был сделан публичным Tor Browser?

Целью было использование этой новой технологии для защиты интернет-пользователей начала 2000-х годов от компаний, которые хотели собирать их данные.

В то время основатели Tor Project стали всё более озабоченными появляющимися компаниями и веб-сайтами, предоставляющими свои услуги бесплатно в обмен на данные пользователей. Почему? Потому что эти ценные данные можно было продавать ради прибыли.

Именно поэтому Tor Browser был публично запущен — как способ для пользователей иметь полный контроль над тем, как могут быть использованы их данные.

Тёмная сторона интернета 101

Что такое Тёмная сторона интернета?

Проще говоря, это часть интернета, которая существует на тёмных сетях, требующих специального программного обеспечения, настроек или авторизации для доступа.

Содержимое тёмной стороны интернета не индексируется поисковыми системами, что делает его частью глубокой сети, которая включает в себя весь контент, невидимый для поисковых систем.

Противоположностью тёмной стороны интернета является поверхностная сеть (также называемая видимой или индексируемой сетью). Поверхностная сеть — это часть интернета, доступная каждому и доступная для поиска с обычными поисковыми системами, такими как Google.

Для чего используется Тёмная сторона интернета?

Тёмная сторона интернета часто вызывает ассоциации с некоторым тёмным рынком, где продаются незаконные наркотики, оружие, порнография и различные преступные услуги.

Но правда в том, что тёмная сторона интернета не обязательно злачное место. Это всего лишь более приватный сегмент интернета, который предоставляет пользователям гораздо более высокий уровень анонимности, чем поверхностная сеть.

Вот почему преступники любят тёмную сторону интернета: им легче управлять своей деятельностью незаметно и не попасться.

Но снова, это не всё, чем занимается тёмная сторона интернета. На тёмной стороне интернета существует немало законных и абсолютно этичных ресурсов:

- Сайты-предатели, где люди, имеющие внутренние знания, могут анонимно публиковать различную чувствительную информацию (WikiLeaks, вероятно, самый известный пример)

- Форумы специалистов, где профессионалы из конкретных областей могут общаться друг с другом вдали от глаз общественности

- Большие каталоги контента, например, The Hidden Wiki

- Другие виды веб-сайтов, которые предоставляют свободный контент, такие как научные статьи, аналитические отчеты и многое другое.

Является ли использование Тёмной стороны интернета незаконным?

Нет, не является. Но незаконно использовать веб-сайты с незаконным контентом (которого, как мы уже установили, великое множество на тёмной стороне интернета).

И, чтобы сказать очевидное, всякое незаконное действие остается незаконным, даже если оно было совершено на тёмной стороне интернета.